L'illusion de la souveraineté numérique : Pourquoi l'Europe doit reprendre le contrôle de ses identités

L'illusion de la souveraineté numérique : Pourquoi l'Europe doit reprendre le contrôle de ses identités

I. Le réveil brutal

Tout au long de l'année 2025 et dans les premiers mois turbulents de 2026, l'escalade des tensions géopolitiques a brisé l'illusion des services en nuage en tant qu“”utilités neutres". Le plan d'action 2025 de la Commission européenne Rapport sur l'état de la décennie numérique, Le rapport de la Commission a confirmé ce que les experts de l'industrie avaient mis en garde : L'Europe reste extrêmement dépendante des fournisseurs non européens pour l'ensemble de sa pile numérique.

L'ampleur du phénomène est stupéfiante. Cristina Caffarra, fondatrice de la Fondation Eurostack, estime que 90 % de l'infrastructure numérique de l'Europe, Les entreprises étrangères contrôlent aujourd'hui l'ensemble des technologies de l'information et de la communication, qu'il s'agisse de l'informatique en nuage, de l'informatique ou des logiciels. Le rapport de l'Institut australien de politique stratégique (Australian Strategic Policy Institute) l'analyse de 64 technologies critiques révèle une réalité encore plus sombre : L'Europe n'est leader dans aucune d'entre elles. Alors que la Chine domine 57 technologies et que d'autres pays contrôlent les autres, l'Europe a entièrement cédé son leadership technologique.

Comme l'a prévenu Mario Draghi dans son discours historique de septembre 2024 Rapport sur la compétitivité européenne, En outre, cette dépendance systémique menace non seulement la productivité, mais aussi l'autonomie opérationnelle elle-même. Sans une action décisive pour récupérer les capacités technologiques, l'Europe est confrontée à ce que Draghi a décrit comme “une lente agonie” de l'érosion de la souveraineté.

Le goulot d'étranglement de l'identité

C'est dans le domaine de la gestion des identités et des accès (IAM) que ce déficit est le plus aigu. Contrairement au stockage statique des données, l'authentification est la couche fondamentale du contrôle. Lorsque le pouvoir d'authentifier vos utilisateurs réside dans une infrastructure soumise à des ordres juridiques étrangers, votre continuité opérationnelle devient l'otage de décisions prises dans des capitales lointaines. L'identité n'est plus seulement un élément de sécurité ; c'est un point de défaillance unique où le risque juridictionnel rencontre la vulnérabilité technique.

De la réglementation à la réalité

La réponse de l'Europe a été rapide. Avec la transposition complète de la Directive NIS2 et l'application de DORA, La gestion des identités est désormais officiellement désignée comme une infrastructure critique. Ces réglementations exigent que les opérateurs de services essentiels (OES) démontrent une “continuité fonctionnelle hors ligne”. Pour les réseaux énergétiques, les hôpitaux et les banques, la dépendance à l'égard de flux d'authentification soumis à une législation étrangère n'est plus seulement un risque, c'est un échec en matière de conformité.

La question n'est plus de savoir pourquoi la souveraineté est nécessaire, mais comment transformer ces mandats en réalité opérationnelle.

II. L'impératif réglementaire pousse à l'action et les initiatives européennes se multiplient

Impératif réglementaire

La mise en œuvre de la Directive NIS2 et le Loi sur la résilience opérationnelle numérique (DORA) a fait passer la souveraineté numérique du statut d'aspiration politique à celui d'obligation légale. Ces cadres imposent aux opérateurs de services essentiels et aux institutions financières de faire preuve de continuité opérationnelle indépendamment des dépendances de tiers, y compris la capacité de maintenir les capacités d'authentification en cas de perturbation des services externes.

Cet impératif réglementaire est à l'origine d'actions concrètes dans toute l'Europe. Selon l'enquête menée par The Register en décembre 2025 sur les migrations d'infrastructures en Europe, les autorités publiques passent de l'évaluation de la conformité à une véritable transformation architecturale.

Les initiatives européennes se multiplient

Selon L'enquête du Register de décembre 2025 Dans le cadre des migrations d'infrastructures en Europe, une vague d'actions concrètes est en cours. De l'Autriche à l'Allemagne, de la France aux institutions internationales, les autorités publiques procèdent à des migrations ciblées pour abandonner les infrastructures sous contrôle étranger, en particulier pour les systèmes d'identité et d'authentification.

Autriche : Le ministère crée un précédent

Le ministère fédéral autrichien de l'économie, de l'énergie et du tourisme a achevé la migration de 1 200 employés vers l'Autriche. Nextcloud, une plateforme de collaboration européenne à code source ouvert, en seulement quatre mois. La décision n'était pas motivée par les coûts, mais par la conformité. Comme l'a expliqué Florian Zinnagl, RSSI du ministère, à The Register, “il n'a jamais été question d'économiser de l'argent, mais de garder le contrôle sur nos propres données et nos propres systèmes”. Il s'agissait de garder le contrôle sur nos propres données et nos propres systèmes". Plusieurs autres ministères autrichiens ont depuis commencé à mettre en œuvre Nextcloud.

Allemagne : Transformation au niveau de l'État

Au Schleswig-Holstein, l'Allemagne entreprend un projet encore plus ambitieux. L'État fait migrer 30 000 fonctionnaires de systèmes propriétaires vers des solutions européennes à code source ouvert, notamment LibreOffice, La transition s'est faite par l'intermédiaire d'une série d'applications, telles que le logiciel de gestion des données, Nextcloud, Open Xchange, et Thunderbird. À la fin de l'année 2025, plus de 24 000 employés avaient achevé la transition.

Le succès du projet a catalysé une collaboration européenne plus large. En juillet 2025, l'Allemagne, la France, l'Italie et les Pays-Bas ont créé le Consortium européen pour l'infrastructure numérique des biens communs numériques afin de développer et d'étendre conjointement des outils numériques souverains tels que le OpenDesk, une suite bureautique et collaborative open-source fournie par le Centre allemand pour la souveraineté numérique (ZenDiS).

Les institutions internationales agissent

Même les organismes internationaux reconnaissent la vulnérabilité de la dépendance à l'égard des infrastructures étrangères. La Cour pénale internationale de La Haye a annoncé fin 2025 sa migration vers OpenDesk. Cette décision fait suite à un incident au cours duquel le procureur général de la Cour a été temporairement incapable d'accéder à des systèmes de communication critiques, une vulnérabilité opérationnelle devenue insoutenable pour une institution opérant dans un environnement politiquement sensible.

France : Infrastructure stratégique pour les données sensibles

Le ministère français de l'économie et des finances a achevé NUBO, une initiative de cloud privé basée sur OpenStack et conçue spécifiquement pour gérer des données et des services sensibles. Contrairement aux migrations dans le nuage à usage général, NUBO représente une approche ciblée : garder le contrôle sur les actifs les plus critiques tout en consommant potentiellement des services de commodité de fournisseurs externes pour les charges de travail moins sensibles.

Un mouvement populaire qui prend de l'ampleur

Ces cas illustrent le fait que, bien qu'une rupture totale avec les grandes entreprises étrangères puisse être irréaliste à court terme, des migrations ciblées pour des applications spécifiques à haut risque, en particulier l'infrastructure d'identité et d'authentification, sont non seulement possibles, mais aussi activement recherchées dans toute l'Europe.

Le schéma est clair : les organisations passent de la rhétorique à l'exécution, de l'exercice de vérification de la conformité à une véritable transformation architecturale. Ce qui a commencé par des initiatives isolées se transforme en une tendance à l'échelle du continent, motivée non pas par une idéologie politique mais par les réalités pratiques du risque opérationnel, les obligations réglementaires et la reconnaissance fondamentale du fait que l'infrastructure d'authentification ne peut pas être traitée comme un simple service de base.

III. RCDevs : La souveraineté par l'infrastructure

Européen - Sur site - AD-native

Avec plus de 15 ans d'expertise dans la gestion des identités et des accès, la société luxembourgeoise RCDevs fournit des solutions sur site conçues pour la souveraineté numérique européenne. WebADM et OpenOTP s'intégrer à l'infrastructure d'identité existante - y compris la prise en charge native d'Active Directory - tout en garantissant que l'autorité d'authentification reste sous le contrôle direct de l'organisation.

Technologie européenne, engagement architectural

RCDevs a conçu ses solutions de gestion des identités et des accès spécifiquement pour un déploiement sur site. Il ne s'agit pas seulement d'un choix technique, mais d'un engagement architectural en faveur de la souveraineté.

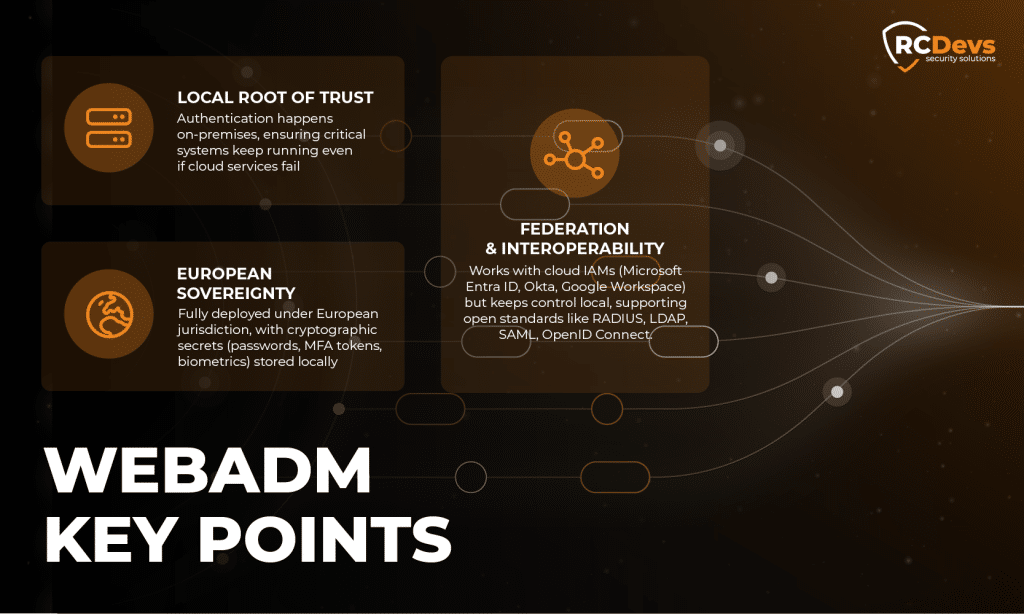

Lorsque vous déployez le concentrateur d'identité RCDevs WebADM au sein de votre organisation :

Juridiction européenne, contrôle total

- L'infrastructure d'authentification fonctionne sur vos serveurs, dans vos centres de données, en vertu de la législation européenne.

- Aucun fournisseur étranger de services en nuage ne se trouve sur le chemin critique de l'authentification

- Pas d'exposition à la législation extraterritoriale comme le Cloud Act ou la FISA

- Les secrets cryptographiques (mots de passe, MFA token, données biométriques) restent sur votre infrastructure, sous votre contrôle physique et juridique.

Indépendance opérationnelle par rapport aux dépendances étrangères de l'informatique en nuage

- Les décisions d'authentification sont prises localement et ne passent pas par des services contrôlés par des pays étrangers.

- Si les IAM hébergés dans des juridictions étrangères sont hors ligne, vos systèmes critiques continuent de s'authentifier à l'aide d'informations d'identification locales.

- L'accès VPN, la connexion à l'infrastructure et les applications sensibles fonctionnent indépendamment de la connectivité externe.

Conformité aux normes NIS2 et DORA dès la conception

- Démontre l'indépendance juridictionnelle des opérateurs de services essentiels

- assure la “continuité fonctionnelle hors ligne” requise par les cadres de résilience

- Maintien d'une “racine de confiance” locale, comme prévu pour les infrastructures critiques

Architecture hybride sans dépendance

WebADM ne vous oblige pas à abandonner du jour au lendemain les IAM en nuage. Il se fédère avec Microsoft Entra ID, Okta, Google Workspace et d'autres fournisseurs de cloud, mais place l'autorité d'authentification à l'intérieur de votre périmètre.

Vos utilisateurs peuvent rester dans Entra ID pour Microsoft 365 et les applications SaaS. Mais lorsqu'ils s'authentifient auprès de votre VPN, de vos systèmes d'usine, de votre infrastructure financière ou de vos applications critiques, cette authentification passe par votre déploiement WebADM local.

Les IAM en nuage deviennent des sources fédérées plutôt que des autorités de contrôle. Vous consommez leurs services lorsque cela vous convient, mais vous ne dépendez pas, d'un point de vue opérationnel, de leur disponibilité ou de leur conformité avec des ordres juridiques étrangers.

Lorsque la connectivité externe est interrompue

Cette architecture est conçue pour le scénario que les décideurs européens doivent désormais prévoir : que se passe-t-il si la connectivité aux services en nuage étrangers est interrompue, que ce soit en raison d'une cyberattaque, d'une panne d'infrastructure ou d'une décision politique ?.

Avec WebADM déployé sur site :

- Vos usines continuent de tourner

- Vos banques poursuivent leurs activités

- Vos hôpitaux conservent l'accès aux systèmes critiques

- Vos services publics restent opérationnels

Parce que l'authentification se fait localement, indépendamment des dépendances extérieures. La sécurité devient un atout européen résistant plutôt qu'une dépendance étrangère vulnérable.

IV. Avantages opérationnels au-delà de la souveraineté

Au-delà de l'élimination du risque juridictionnel, l'infrastructure d'identité européenne sur site offre des avantages opérationnels tangibles.

Résilience en cas d'interruption des activités d'un fournisseur de services d'informatique en nuage

Lorsque les fournisseurs d'IAM en nuage hébergés dans des juridictions étrangères subissent des pannes, ce qui arrive régulièrement, les organisations qui dépendent de ces services pour l'authentification sont bloquées.

WebADM‘L'architecture d'IAM garantit la continuité lorsque les fournisseurs d'IAM en nuage deviennent indisponibles. Grâce à la synchronisation locale des mots de passe et à la gestion fédérée des identités, les entreprises conservent leurs capacités d'authentification même en cas de défaillance de la connectivité transatlantique ou d'interruption des services en nuage. L'accès VPN, l'authentification réseau et les systèmes critiques continuent de fonctionner à l'aide d'informations d'identification et de flux MFA maintenus localement, indépendamment de la disponibilité de l'IAM en nuage externe.

Cette conception “à sécurité intégrée” signifie que les usines, les banques et les services publics ne sont pas pris en otage par l'état opérationnel de fournisseurs étrangers de services en nuage. La sécurité devient un atout indépendant plutôt qu'une dépendance vulnérable.

Efficacité de la migration grâce à la portabilité des jetons

L'un des coûts cachés des projets de consolidation IAM est le réenregistrement MFA. Lors de la migration des utilisateurs entre les fournisseurs d'identité, que ce soit d'AD sur site à Entra ID, ou d'Okta à une autre plateforme, les organisations sont généralement confrontées à des coûts de soutien massifs car des milliers d'utilisateurs doivent réenregistrer leurs token d'authentification.

WebADM élimine cette friction grâce à la portabilité des token. Comme les token MFA sont stockés et gérés dans le méta-annuaire de WebADM plutôt que dans les IAM individuels, les utilisateurs conservent leurs mêmes token TOTP ou FIDO tout au long des migrations. Un utilisateur peut être transféré d'AD à Entra ID, ou d'Okta à Google Workspace, sans réinscription, ce qui réduit considérablement l'impact sur l'utilisateur et la charge de travail du service d'assistance lors de transformations IAM à grande échelle.

Interopérabilité des écosystèmes européens

RCDevs a conçu WebADM autour de standards ouverts (RADIUS, LDAP, SAML, OpenID Connect), ce qui le rend compatible avec d'autres technologies européennes partageant les principes de souveraineté, qu'il s'agisse de Nextcloud pour la collaboration, les fournisseurs européens de services en nuage ou d'autres solutions construites sur le sol européen.

Vous n'êtes pas enfermé dans une pile monolithique de fournisseurs étrangers. Vous construisez une base technologique européenne modulaire dont les composants peuvent être remplacés sans perturbation systémique.

V. Conclusion : Sécuriser la pierre angulaire de l'entreprise

En 2026, la question qui se pose aux décideurs européens est simple : si la connectivité avec les fournisseurs étrangers de services en nuage est interrompue demain, votre organisation sera-t-elle toujours en mesure d'authentifier ses utilisateurs et d'exploiter ses systèmes ?

RCDevs fournit les bases architecturales nécessaires pour garantir une réponse positive. En déployant l'infrastructure d'authentification sur le sol européen, les organisations conservent un contrôle opérationnel même lorsqu'elles consomment des services en nuage à l'échelle mondiale. L'autorité d'authentifier, et donc d'accorder ou de refuser l'accès, reste sous le contrôle direct de l'organisation.

La véritable résilience est la capacité à maintenir l'autonomie opérationnelle lorsque la continuité de la mission est en jeu.