OpenOTP Windows Login & RDS - Supporte Windows 7-11, Server 2012+, push/OTP/FIDO2.

Ajouter MFA à Windows Login & RDS

avec l'inscription en ligne des utilisateurs

Ajoutez l'authentification multifactorielle avec l'inscription en ligne pour les serveurs Microsoft, le bureau à distance et les connexions aux applications. Profitez d'une sécurité accrue, même pour les connexions hors ligne (en utilisant notre application OpenOTP Token ou FIDO2).

Les entreprises s'appuient de plus en plus sur Microsoft Remote Desktop Services (RDS) et Windows Server pour permettre l'accès à distance aux systèmes d'entreprise et aux applications partagées ; il est donc primordial de sécuriser ces environnements.

OpenOTP MFA renforce vos connexions RDS et Windows en ajoutant une couche de protection solide - supportant les notifications push, OTP, et l'authentification FIDO2 - contre l'accès non autorisé et les informations d'identification compromises. Compatible avec Windows 7-11, Server 2012+ et même les configurations hors ligne, il s'intègre de manière transparente dans les systèmes de domaine ou autonomes via RADIUS ou LDAP.

Cette sécurité renforcée permet non seulement de protéger les données sensibles et d'assurer la conformité avec les normes industrielles, mais aussi d'assurer la tranquillité d'esprit des utilisateurs qui accèdent à des ressources critiques à distance. Avec OpenOTP, vous pouvez déployer un MFA de niveau entreprise en quelques minutes, fortifiant ainsi les défenses de votre organisation dans le paysage numérique interconnecté d'aujourd'hui.

Protégez votre Microsoft Accès au système d'exploitation

RCdevs fournit un Fournisseur d'informations d'identification Windows (CP) pour les intégrations Windows. Notre OpenOTP CP est votre couche de protection supplémentaire pour la connexion Windows, l'accès à distance avec la connexion au bureau à distance et RDS.

Notre OpenOTP CP prend en charge les mécanismes d'authentification OTP et FIDO2.

Toute méthode d'authentification OpenOTP comme Push Login, Yubikey, Matériel et logiciel token, Clés FIDO2 (sauf en RDS) est pris en charge.

Notre fournisseur de titres de compétences travaille dans environnements AD complets mais aussi dans les infrastructures sans AD. Les comptes peuvent être séparés de votre AD (comme dans un OpenLDAP) tout en étant gérés de manière centralisée.

Les cas d'utilisation sont les suivants :

- Bureau à distance (RDS) :

Sécuriser les sessions RDP sur site avec MFA. - Serveur Windows :

Ajouter l'authentification aux connexions de domaine et aux portails. - Critères d'évaluation :

Protéger les postes de travail et les environnements VMware.

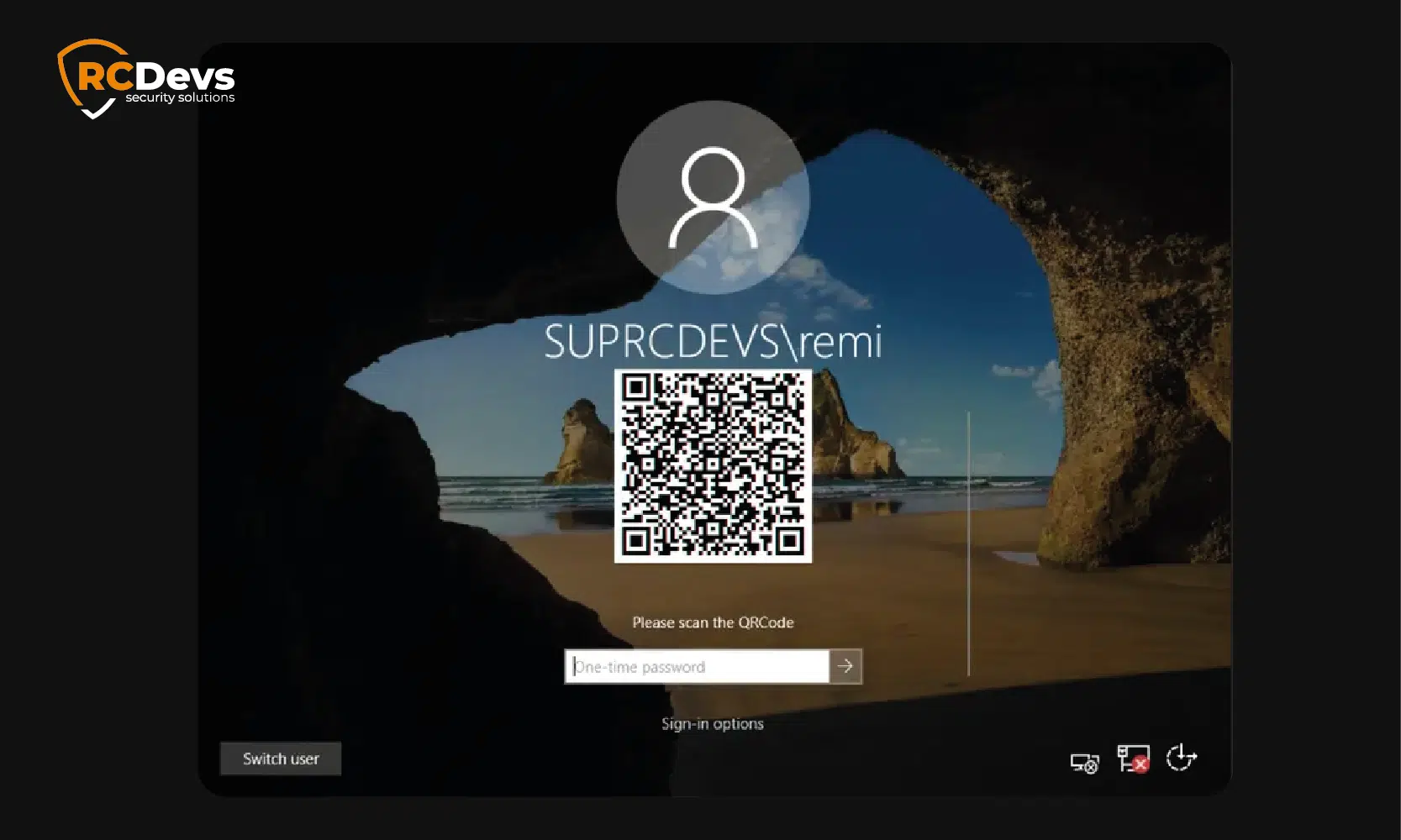

Version 4.0.0 du fournisseur d'identité OpenOTP introduit la prise en charge des inscription token en ligne directement à partir de l'écran de connexion de Windows. Cette fonction permet aux nouveaux utilisateurs de enregistrer leur AMF tokenqu'il s'agisse de logiciels token comme OpenOTP avec notifications push ou des token matériels, au cours de la procédure de connexion elle-même, sans avoir à changer d'appareil ou à suivre des étapes d'inscription distinctes.

Notre fournisseur de certificats Windows :

Simplification de l'accueil des utilisateurs en autorisant l'enregistrement de token dès la première connexion

Réduction de la charge de travail pour les équipes IT et Helpdesk en minimisant le provisionnement manuel et le suivi de l'assistance

Le Credential Provider prend en charge plusieurs scénarios de connexion :

- En ligne sur le réseau de l'entreprise :

Connexion standard avec connectivité complète aux serveurs d'authentification. - Réseau d'entreprise en ligne :

Se connecter avec un accès internet mais en dehors du réseau de l'entreprise, ce qui permet l'authentification à distance. - Connexion hors ligne :

Possibilité de s'authentifier sans accès à l'internet en exploitant les informations d'identification mises en cache et les token, ce qui permet aux utilisateurs de se connecter en toute sécurité même lorsqu'ils sont déconnectés (uniquement possible avec OpenOTP Token et l'authentification FIDO2).

Pour ordinateurs de bureau et ordinateurs portables

Pour les services de bureau à distance

Pour les utilisateurs AD

Pour les utilisateurs locaux et les ordinateurs hors domaine

Key Caractéristiques

Prend en charge les noms de connexion de style domaine NT comme 'Domain\Username'

Prend en charge l'authentification hors ligne avec l'application OpenOTP Token et les appareils FIDO2

Prend en charge toutes les méthodes OpenOTP (Tokens, YubiKey, FIDO2, SMSOTP, eMailOTP)

Déploiement en entreprise avec les outils de déploiement de logiciels automatisés AD

Prend en charge LDAP, OTP contesté & FIDO2 et connexion Push

Prend en charge les noms d'utilisateur principaux (UPN), implicites et explicites

Postes de travail et serveurs avec Windows CP

Tous les clients Windows depuis Windows 7

Tous les serveurs Windows depuis 2008

Services de bureau à distance Microsoft

Découvrez à quel point il est simple d'intégrer OpenOTP pour les connexions Windows

Questions fréquemment posées - Windows & RDS Login

Puis-je utiliser Google Authenticator pour les connexions Windows ?

Vérifiez comment l'application OpenOTP Token de RCDevs fonctionne en tant que fournisseur d'informations d'identification de connexion Windows.

Puis-je effectuer une connexion Windows avec une carte à puce ?

Tout d'abord, vous devez configurer la carte à puce via votre configuration MFA. Consultez la documentation de configuration pour les connexions par carte à puce avec RCDevs Security Solutions. Après la configuration, insérez votre carte à puce dans le lecteur de carte. Si la carte est détectée et que le certificat stocké peut être utilisé pour la connexion, une nouvelle vignette d'identification pour la carte à puce sera demandée. Vous pouvez le sélectionner et entrer votre code PIN. Vous serez connecté.

Documentation de l'authentification de connexion Windows avec carte à puce.

Une connexion Windows utilisant FIDO est-elle possible ?

Fédération IAM unifiée

Native Intégration IAM

OpenOTP est compatible avec les annuaires locaux tels que Active Directory (AD) et LDAP, et offre un support étendu pour les environnements on premise. En outre, OpenOTP est nativement intégré à EntraID, Okta, Google, Ping Identity, One Identity et de nombreux autres fournisseurs d'identité, permettant une intégration simple entre différents systèmes IAM.

Choisir la bonne méthode

Forte Méthodes

Les solutions IAM-MFA de RCDevs’ sont compatibles

avec des technologies d'authentification forte

Une solution robuste devrait prendre en charge des méthodes modernes telles que Notifications push, FIDO2/Passkeys, YubiKeys et les traditionnels SMS, courriels et OTP. La prise en charge varie en fonction de l'intégration (RADIUS, SAML/OIDC, bureau), des capacités du client/appareil et de la politique, ce qui signifie que toutes les méthodes ne sont pas compatibles avec toutes les applications.

La preuve

par l'expérience.

Que vous achetiez une voiture ou une solution de sécurité, vous souhaitez toujours la tester avant de signer sur la ligne pointillée. Nous le savons et vous le savez.

Contactez-nous pour votre PoC gratuit ou testez par vous-même.