Tokens logiciels et matériels compatibles

Tokens compatibles avec la suite de sécurité OpenOTP

Tokens logiciels et physiques

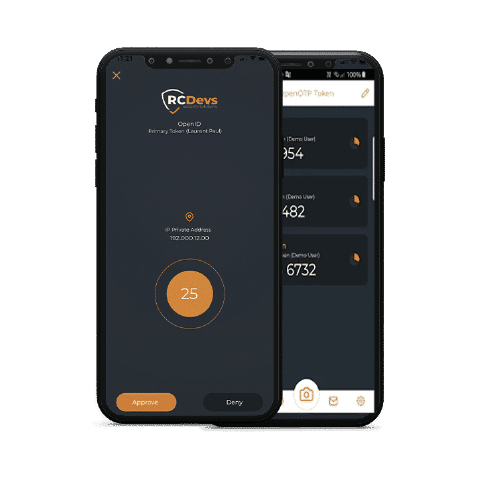

OpenOTP Security Suite offre une compatibilité avec les tokens OATH physiques et logiciels, ainsi que le token officiel OpenOTP Token App. Ces tokens fournissent des codes d’accès uniques basés sur le temps, renforçant les mesures de contrôle d’accès et protégeant les données sensibles. Grâce à l'intégration, les organisations peuvent personnaliser leurs protocoles de sécurité en fonction de leurs besoins, que ce soit dans des configurations traditionnelles sur site ou dans des environnements cloud modernes. Cette approche polyvalente améliore non seulement la sécurité de l'authentification, mais garantit également l'efficacité opérationnelle et une transition en douceur vers des mesures d'authentification avancées.

De plus, l'application propriétaire OpenOTP Token App offre aux organisations une option d'authentification alternative au sein de la suite de sécurité OpenOTP. Ce token offre aux utilisateurs une expérience d'authentification transparente, tirant parti des pratiques et protocoles de sécurité standard du secteur pour renforcer la sécurité de l'authentification. Avec OpenOTP Token, les organisations peuvent améliorer encore leur résilience en matière de cybersécurité tout en maintenant leur efficacité opérationnelle. La capacité de la suite à intégrer de manière transparente les tokens OATH physiques et logiciels, aux côtés du token OpenOTP Token App, rationalise les processus de déploiement et de gestion, garantissant une perturbation minimale des flux de travail existants et une transition en douceur vers des mesures de sécurité d'authentification améliorées.

En tirant parti d’un large éventail de méthodes d’authentification, les organisations peuvent protéger efficacement leurs systèmes et données critiques contre les tentatives d’accès non autorisées, en instaurant la confiance dans leurs processus d’authentification et en renforçant leur posture globale de cybersécurité.

Fédération IAM unifiée

Native Intégration IAM

OpenOTP est compatible avec les annuaires locaux tels que Active Directory (AD) et LDAP, et offre un support étendu pour les environnements on premise. En outre, OpenOTP est nativement intégré à EntraID, Okta, Google, Ping Identity, One Identity et de nombreux autres fournisseurs d'identité, permettant une intégration simple entre différents systèmes IAM.

Choisir la bonne méthode

Forte Méthodes

Les solutions IAM-MFA de RCDevs’ sont compatibles

avec des technologies d'authentification forte

Une solution robuste devrait prendre en charge des méthodes modernes telles que Notifications push, FIDO2/Passkeys, YubiKeys et les traditionnels SMS, courriels et OTP. La prise en charge varie en fonction de l'intégration (RADIUS, SAML/OIDC, bureau), des capacités du client/appareil et de la politique, ce qui signifie que toutes les méthodes ne sont pas compatibles avec toutes les applications.

La preuve

par l'expérience.

Que vous achetiez une voiture ou une solution de sécurité, vous souhaitez toujours la tester avant de signer sur la ligne pointillée. Nous le savons et vous le savez.

Contactez-nous pour votre PoC gratuit ou testez par vous-même.