Accès logique basé sur un accord

Accès conditionnel

Agreement Based Logical Access

Dans la Informatique, le droit, la santé, la finance, et divers autres secteurs, confiance et sécurité sont primordiaux dans le domaine numérique. L'acte de signer des termes et conditions (comme un NDA avant d'entrer dans une dataroom, ou de respecter les réglementations telles que le RGPD) comme condition préalable à l'accès, crée un environnement numérique sécurisé pour les données et informations sensibles.

Qu'est-ce que l' Agreement Based

Logical Access ?

Quand un accès est lié au légal

OpenOTP Security Suite offre l' accès conditionnel sur la base des signatures électroniques (horodatées eIDAS) d'accords, fusionnant l'authentification et la signature en un seul processus efficace.

Ces étapes sont généralement distinctes, prennent du temps et peuvent être très coûteuses. OpenOTP Security Suite les optimise.

Signez des contrats numériques pendant le processus de connexion MFA ! Les utilisateurs se connectent et/ou s'authentifient et signent des accords, tels que les accords de non-divulgation (NDA) ou contrats en tous genres en une seule fois. Toute modification de l'accord déclenche une nouvelle demande de signature, améliorant ainsi sécurité et garantir l'acceptance des dernières conditions.

Cette intégration simplifie non seulement les parcours des utilisateurs, mais également permet d'économiser du temps et des ressources tout en promouvant un environnement sans papier.

Si l'authentification multifacteur (MFA) est ajoutée lors du processus de connexion, vous êtes toujours assuré que le le bon accès est donné à la bonne personne.

Il s'agit d'une solution transformatrice pour les entreprises, qui s'aligne parfaitement avec les exigences de l'ère numérique en matière d' efficacité, de sécurité et durabilité.

OpenOTP génère des documents juridiques complets, signés et tamponnés, changeant la donne en termes de contrôle d'accès et de signature électronique au sein des entreprises.

Accès basé sur un accord : Le Processus

Conformité : Problèmes associés

Des entreprises de divers secteurs, notamment services financiers, éducation, soins de santé, et bien d'autres encore, sont aux prises avec un éventail croissant de défis en matière de conformité dans le paysage réglementaire actuel.

Ces défis proviennent d'un réseau de plus en plus complexe de lois, de réglementations et de normes industrielles visant à protéger les droits des consommateurs, la confidentialité des données, la stabilité financière et la santé publique.

La nature mondiale des opérations commerciales a intensifié ces problèmes de conformité, car les entreprises doivent souvent naviguer dans une mosaïque de réglementations internationales et les cadres juridiques transfrontaliers.

Naviguer dans ce paysage complexe de conformité est devenu non seulement une obligation légale mais aussi un impératif stratégique pour les entreprises, car ne pas le faire peut conduire à sanctions réglementaires, dommages à la réputation et pertes financières.

Dans cet environnement dynamique, rester proactif et agile pour adresser les problèmes de conformité est devenue un aspect crucial de la gouvernance d’entreprise et de la gestion des risques.

Principaux secteurs confrontés à la conformité

Services financiers

Tout ce qui précède nécessite des investissements substantiels en ressources et en technologie pour garantir la conformité et l’intégrité financière.

Soins de santé

Ces défis exigent un respect méticuleux des réglementation pour protéger la confidentialité des patients, garantir des pratiques de facturation précises, maintenir les normes de soins les plus élevées et naviguer dans un réseau complexe de normes de conformité internationales et régionales pour éviter les conséquences juridiques et pénalités financières.

Technologie et confidentialité des données

Les organisations doivent également mettre en œuvre des politiques robustes pour la conservation des données (par exemple, le droit à l'oubli du RGPD) et notification de violation de données (par exemple, la règle de notification des 72 heures du RGPD). Ce cadre de conformité est crucial pour protéger les informations personnelles identifiables et les données sensibles, réduisant ainsi le risque d'amendes réglementaires.

Ces réglementations exigent cryptage robuste des données, stockage sécurisé et politiques de confidentialité complètes pour atténuer le risque de violation de données et les conséquences juridiques.

Services d'assurance

En Europe, le Règlement Général sur la Protection des Données (RGPD) impose des règles strictes en matière de protection des données aux assureurs, tandis que le Directive sur la Distribution d’Assurance (IDD) harmonise la distribution des assurances dans toute l’UE. Solvabilité II est un cadre global axé sur la stabilité financière, et les réglementations européennes mettent l'accent sur la protection des consommateurs dans des domaines tels que l'information précontractuelle et le traitement des sinistres, garantissant ainsi la sauvegarde des intérêts des assurés.

Signatures électroniques

Aux États-Unis, les signatures électroniques sont réglementées principalement par le Loi sur les signatures électroniques dans le commerce mondial et national (ESIGN) et le Loi uniforme sur les transactions électroniques (UETA). ESIGN et UETA établissent un cadre juridique pour les signatures électroniques, les rendant juridiquement contraignantes et exécutoires, à condition que certaines conditions soient remplies.

Éducatif

Légal

Maintenir la conformité légale est essentiel pour éviter les sanctions légales, protéger la réputation d'une organisation et garantir des pratiques commerciales éthiques. Cela demande un suivi continu, une mise en œuvre des politiques et un engagement à agir dans les limites de la loi.

Télécommunications

OpenOTP Security Suite, la solution

WebADM, Votre solution IAM

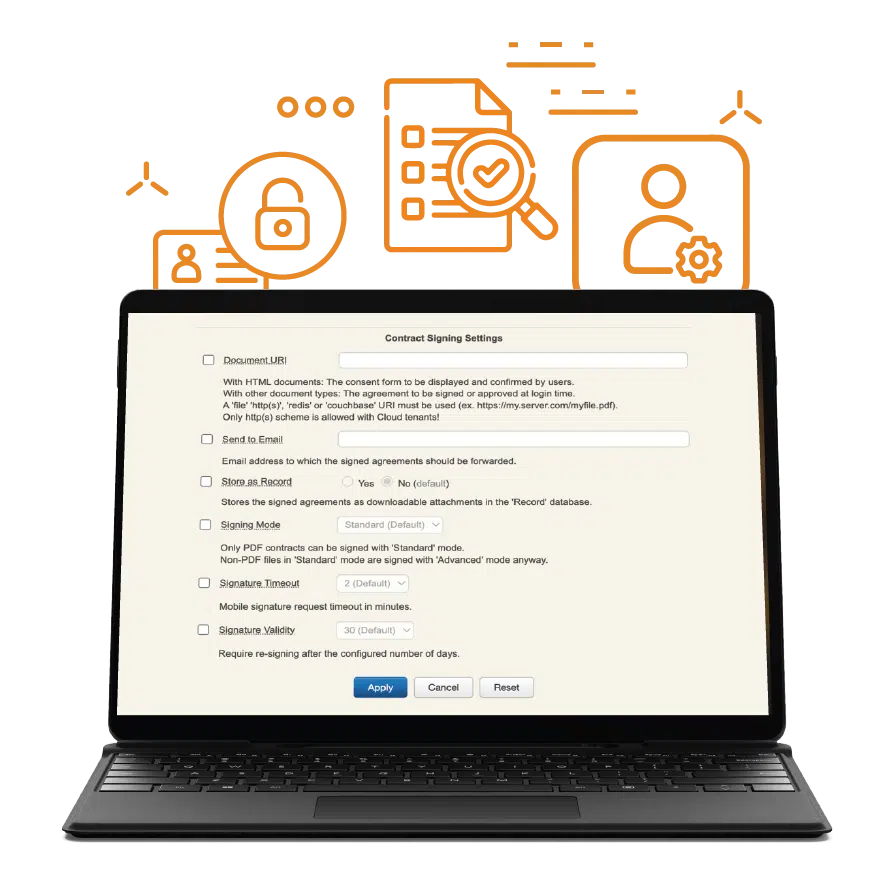

OpenOTP Security Suite est géré dans WebADM la plate-forme d'IAM. Elle offre une solution robuste pour répondre efficacement aux exigences de conformité. Ce puissant système de gestion des identités et des accès (IAM) fournit aux organisations un ensemble complet de fonctionnalités et politiques pour garantir la conformité avec les normes réglementaires.

Les entreprises peuvent mettre en œuvre Authentification multifacteur, contrôles d'accès précis et politiques de provisionnement des utilisateurs qui correspondent à des mandats de conformité spécifiques. Cela améliore non seulement la sécurité, mais également optimise le processus d’audit et de reporting, permettant aux organisations de démontrer leur engagement en matière de conformité tout en protégeant les données et ressources sensibles.

Le mode sans papier et gain de temps de cette solution intégrée permet de réduire considérablement les frais administratifs, rendant les efforts de conformité plus efficaces et plus rentables.

Fédération IAM unifiée

Native Intégration IAM

OpenOTP est compatible avec les annuaires locaux tels que Active Directory (AD) et LDAP, et offre un support étendu pour les environnements on premise. En outre, OpenOTP est nativement intégré à EntraID, Okta, Google, Ping Identity, One Identity et de nombreux autres fournisseurs d'identité, permettant une intégration simple entre différents systèmes IAM.

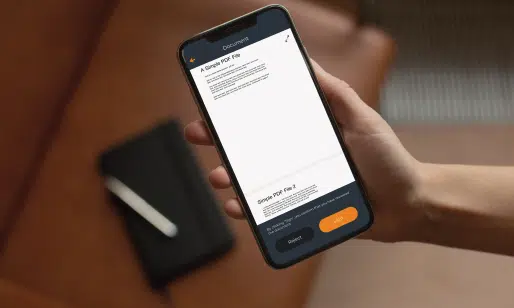

OpenOTP Token App

L'application gratuite OpenOTP Token l'application offre une solution pratique aux employés pour recevoir Notifications push ainsi que accords à signer dans le cadre du processus de MFA.

Cette application permet aux utilisateurs de authentifier et signer des accords en toute sécurité via leurs appareils mobiles, éliminant ainsi le besoin de paperasse physique et lourde des processus manuels.

C'est interface conviviale et fonctionnalités de sécurité robustes permet non seulement de simplifier la signature des documents, mais de garantir également l’intégrité et l’authenticité de ces enregistrements de conformité critiques.

Étant donné que de nombreuses organisations l'utilisent déjà pour l'authentification multifacteur (MFA), cette fonctionnalité supplémentaire vient sans frais supplémentaires, fournissant une solution intégrée et transparente pour les besoins de sécurité et de conformité.

La preuve

par l'expérience.

Que vous achetiez une voiture ou une solution de sécurité, vous souhaitez toujours la tester avant de signer sur la ligne pointillée. Nous le savons et vous le savez.

Contactez-nous pour votre PoC gratuit ou testez par vous-même.