Closing Entra ID MFA Gaps with RCDevs OpenOTP

Combler les lacunes d'Entra ID MFA avec RCDevs OpenOTP

La réalité actuelle de l'identité

Les entreprises d'aujourd'hui utilisent un mélange d'applications SaaS, de systèmes existants, de postes de travail hybrides et d'outils d'accès à distance. Microsoft Entra ID (Azure AD) et Office 365 forment la colonne vertébrale. L'authentification multifactorielle native (MFA), FIDO2 et l'accès conditionnel font partie de la plupart des stratégies d'identité dans le nuage. Cependant, cette ne résout pas entièrement tous les problèmes d'authentification et de contrôle d'accès Les entreprises sont confrontées à de nombreux problèmes :

- Authentification des points finaux WindowsMFA native dans le nuage ne s'étend pas aux écrans de connexion Windows.

- Accès au poste de travail hors ligne: les utilisateurs ont besoin d'identifiants sécurisés même sans connectivité réseau.

- Systèmes hérités et limités par des protocoles: RADIUS, LDAP, les portails et les applications sur site ne supportent pas intrinsèquement les flux MFA modernes.

- Application cohérente des politiques dans tous les environnementsLes politiques MFA en nuage sont puissantes, mais elles n'unifient pas nativement les contextes d'authentification sur site, traditionnels et au niveau des points d'extrémité.

C'est ici que RCDevs WebADM et l'OpenOTP, y compris le système de gestion de l'accès à l'Internet, peuvent être utilisés. macOS Credential Provider d'OpenOTP Pour les fenêtres, Ils comblent les principales lacunes d'une architecture d'identité complète.

Ce que RCDevs WebADM et OpenOTP résolvent

WebADM est un plate-forme de services d'identité basée sur le web qui gère l'identité des utilisateurs et contrôle l'accès aux systèmes par le biais de politiques d'authentification. Il s'intègre aux annuaires et aux applications de l'entreprise pour centraliser les processus d'authentification, appliquer des politiques de sécurité et orchestrer les services liés à l'identité dans tous les environnements.

OpenOTP est le serveur d'authentification multi-facteurs construit au-dessus de WebADM. Il permet d'utiliser des méthodes d'authentification modernes telles que FIDO2/clés d'accès, notifications push, OTP, cartes à puce, Magic Links, etc., qui sont appliquées par le moteur de politique de WebADM.

Ensemble, WebADM et OpenOTP fournissent une couche d'authentification centralisée. qui aide les organisations à gérer les identités et à sécuriser l'accès à la fois à l'Internet et à l'Internet. systèmes en nuage et sur site.

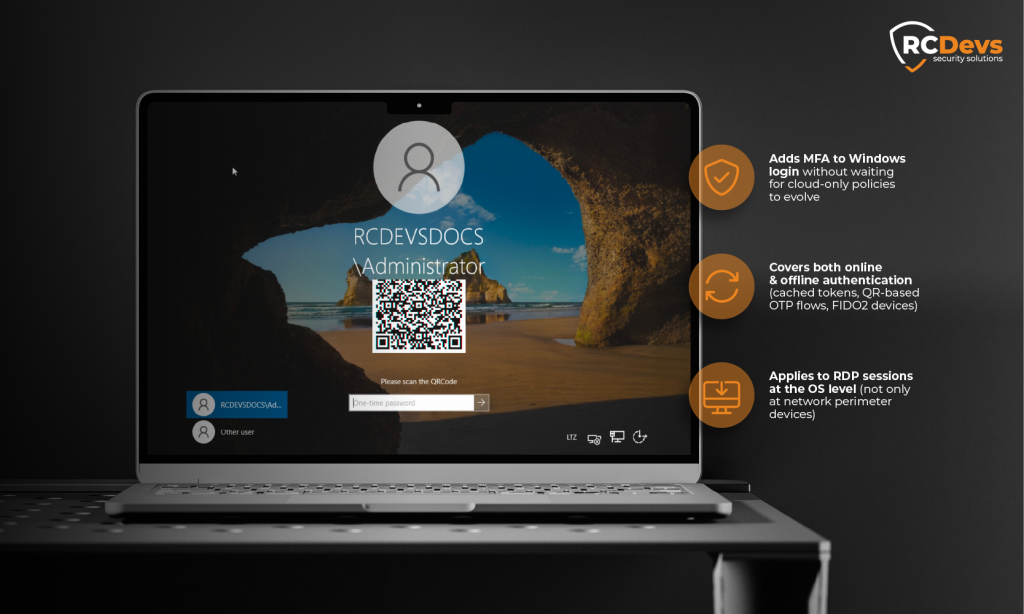

1. Extension de l'AMF à la connexion Windows et au RDP

Problème : Le MFA en nuage de Microsoft Entra ID ne protège pas de manière native Connexion à un poste de travail Windows et à un bureau à distance (RDP). Vous pouvez appliquer le MFA pour accéder à Azure et aux applications en nuage, mais un identifiant local volé ou faible vous permet toujours d'accéder à un poste de travail ou à une session RDP.

RCDevs Solution : Le mode Credential Provider OpenOTP pour Windows intègre OpenOTP dans la pile d'authentification de Windows. Il se branche sur le mécanisme du fournisseur d'informations d'identification de Windows de sorte que les utilisateurs doivent effectuer un contrôle MFA OpenOTP (OTP, push, FIDO2, carte à puce, etc.) lors de l'ouverture d'une session locale ou d'un domaine Windows.

Cela permet de combler une véritable lacune opérationnelle :

- Ajout du MFA à la connexion Windows sans attendre l'évolution des politiques relatives à l'informatique dématérialisée

- Couvre à la fois en ligne et hors ligne authentification : si un appareil est hors réseau, les utilisateurs peuvent toujours s'authentifier à l'aide de token mis en cache, de flux OTP basés sur des QR ou d'appareils FIDO2.

- S'applique aux sessions RDP protégées au niveau du système d'exploitation plutôt qu'au niveau des dispositifs du périmètre du réseau.

Cette capacité est distincte de celle d'Entra ID MFA parce qu'elle se produit avant la connectivité du réseau avec l'informatique en nuage, la sécurisation de l'accès à l'information et la protection de la vie privée. le point d'arrivée lui-même.

2. Une AMF cohérente entre les protocoles en nuage et les protocoles traditionnels

Problème : Entra ID MFA est parfait pour le SSO et l'accès conditionnel dans les applications cloud, mais tous les points d'accès de l'entreprise ne comprennent pas ou ne peuvent pas appliquer ces politiques MFA cloud. Les applications LDAP héritées, les clients RADIUS uniquement (par exemple, VPN, NAC), ou les portails de connexion propriétaires manquent souvent de support intégré pour le MFA moderne.

RCDevs Solution : OpenOTP et WebADM servent de backend unificateur pour l'AMF :

- Pont RADIUSLe système RADIUS : permet aux systèmes traditionnels basés sur le RADIUS d'appliquer le MFA (OTP, Push, FIDO2) sans support natif.

- Intégration LDAPLe système d'authentification LDAP : intercepte et étend l'authentification par liaison LDAP traditionnelle avec des défis MFA.

- WebAuthn/FIDO2 dans tous les contextes web et d'extrémité, et pas seulement dans le nuage.

Cela signifie qu'une organisation peut avoir un moteur de décision pour l'AMF, WebADM/OpenOTP, alimentant à la fois les flux d'authentification dans le nuage (via la fédération/EAM) et les flux d'authentification hors nuage, ce qui garantit la cohérence et facilite la gouvernance des politiques.

3. Amélioration de l'intégration Azure/Entra ID

Problème : Le MFA natif dans Entra ID est limité par l'implémentation de Microsoft et les limitations de l'interface. Les politiques d'accès conditionnel sont puissantes, mais ne peuvent pas toujours exprimer des exigences d'authentification complexes pour les surfaces d'accès hybrides et anciennes.

RCDevs Solution : Entra ID soutient Méthodes d'authentification externe (EAM) lorsque la décision de l'AMF est déléguée à un fournisseur d'identité tiers. RCDevs peut agir en tant que fournisseur, en renvoyant les demandes de méthodes d'authentification (par exemple, OTP, FIDO2) à Entra ID. Cela permet aux organisations :

- Utilisation leur propre logique et politique de décision en matière d'AMF tout en continuant à utiliser Entra ID pour la gouvernance des accès.

- Maintenir des flux d'authentification cohérents, que les utilisateurs se connectent à des applications en nuage ou à des systèmes sur site.

- Synchroniser les objets de l'annuaire du nuage dans WebADM pour une gestion cohérente des identités et l'application de politiques dans tous les environnements. (RCDevs | Centre de documentation)

Cette approche accroît la flexibilité. Vous n'êtes pas enfermé dans l'implémentation de l'AMF d'un seul fournisseur pour tous les contextes d'authentification.

4. Avantages en matière d'exploitation et de sécurité

Bien qu'ils ne soient pas directement liés à des fournisseurs de services en nuage, les composants RCDevs apportent des avantages tangibles :

- Inscription en ligne du token lors de la première connexion à WindowsLa solution MFA token : réduit les frictions liées au déploiement en permettant aux utilisateurs d'enregistrer des MFA token sans passer par des portails distincts.

- Prise en charge des connexions hors ligne: crucial pour les travailleurs mobiles ou les sites distants dépourvus de connectivité internet.

- Méthodes d'authentification multiplesLe système d'authentification de l'utilisateur est très simple : choix entre OTP, push, FIDO2/passkeys, cartes à puce, et plus encore, le tout géré par un moteur de politique centralisé.

Ces capacités complètent les contrôles de l'informatique en nuage d'Entra ID en couvrant scénarios dans lesquels l'AMF dans le nuage n'est pas directement impliquée ou visible, Il est possible d'avoir recours à d'autres moyens, tels que l'accès aux postes de travail, l'utilisation hors ligne ou les anciens protocoles de réseau.

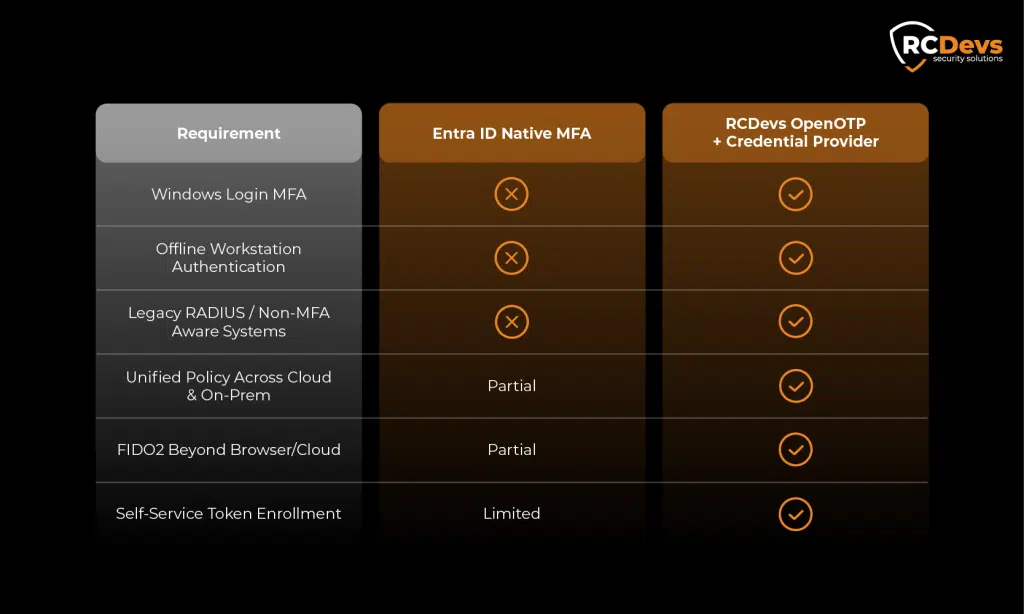

Pourquoi conserver RCDevs même si vous utilisez Entra ID MFA

Microsoft Entra ID fournit d'excellentes politiques d'authentification dans le nuage et d'accès conditionnel, mais il ne couvre pas à lui seul tout le spectre des points d'accès de l'entreprise :

En conservant une couche IAM/MFA RCDevs, les entreprises peuvent.. :

- Étendre l'authentification forte à des endroits où les politiques de l'informatique dématérialisée ne s'appliquent pas

- Maintenir des contrôles cohérents même hors ligne

- Intégrer des méthodes modernes dans les points d'accès existants et hybrides

- Éviter la fragmentation entre le MFA en nuage et l'authentification sur site

Une architecture d'identité élargie

La gestion moderne des identités et des accès ne se limite plus aux écrans de connexion au cloud. Les entreprises doivent sécuriser les terminaux, les réseaux, les systèmes existants et les environnements hybrides sans compromettre la cohérence des politiques ou l'expérience des utilisateurs.

RCDevs WebADM et OpenOTP, en particulier le Windows Credential Provider, comblent les lacunes en matière d'authentification que les contrôles natifs d'Entra ID ne couvrent pas, comme l'ouverture de session Windows, l'accès hors ligne et les protocoles hérités. Lorsqu'ils sont déployés sur place, WebADM peut également fonctionner comme une autorité d'authentification indépendante, ce qui permet aux utilisateurs de continuer à s'authentifier même en cas d'interruption de l'identité dans le nuage. ou des pannes de connectivité. Utilisée avec Entra ID, cette approche fournit des politiques d'authentification cohérentes entre les terminaux, les systèmes existants et les services en nuage, tout en réduisant la dépendance à l'égard d'un plan de contrôle d'identité unique.