Campagne spankey

Gère ton

Cycle de vie de la clé SSh

Dans WebADM

Gérer les systèmes d'exploitation basés sur UNIX et Linux

Qu'est-ce que l' SSH ?

Secure Shell (SSH) offre un moyen sécurisé pour une personne ou un appareil d'accéder à un système (ou serveur) à partir d'un autre. Il remplace le nom d'utilisateur et le mot de passe standard par une paire de clés SSH de confiance pour fournir un accès continu plus simple et plus sécurisé aux systèmes distants. Cet accès continu peut couvrir des activités telles que l'administration du système, les processus automatisés et la gestion de l'infrastructure réseau critique. SSH est le moyen de facto pour les administrateurs de gérer les systèmes d'exploitation basés sur UNIX et Linux, avec des entreprises du monde entier qui en dépendent chaque jour, ce qui fait des contrôles SSH mal gérés un trou béant dans la sécurité et un risque commercial de la plus haute ampleur.

Comment les clés sont stockées et gérées en toute sécurité

Pourquoi est-ce Gestion des clés SSH Tellement important?

La plupart des déploiements SSH utilisent des paires de clés privées/publiques pour authentifier l'accès des utilisateurs. Les paires de clés sont à bien des égards plus sûres que les mots de passe, mais elles ouvrent une toute nouvelle boîte de Pandore aux entreprises : la gestion des clés, la nécessité de contrôler la manière dont les clés sont stockées et gérées en toute sécurité, de la création à la révocation et à la suppression. Sans une gestion appropriée des clés, les connexions UNIX et Linux dans une entreprise ne sont pas gérées, sans surveillance sur quelle clé appartient à quelle identité et si les connexions établies avec les clés sont conformes aux politiques et directives de l'entreprise. En pratique, cela signifie qu'une identité inconnue peut se connecter à un système de production critique avec une clé dont l'existence n'est même pas connue.

La gestion des clés SSH est essentielle au maintien de la sécurité puisque l'ensemble du protocole SSH, et donc sa sécurité, est construit autour de paires de clés publiques et privées. Une bonne gestion des clés SSH protège contre les risques critiques qui peuvent entraîner des défaillances du système ou permettre à des informations importantes de tomber entre de mauvaises mains.

La gestion des clés SSH est essentielle au maintien de la sécurité puisque l'ensemble du protocole SSH, et donc sa sécurité, est construit autour de paires de clés publiques et privées. Une bonne gestion des clés SSH protège contre les risques critiques qui peuvent entraîner des défaillances du système ou permettre à des informations importantes de tomber entre de mauvaises mains.

RCDevs SPANKEY

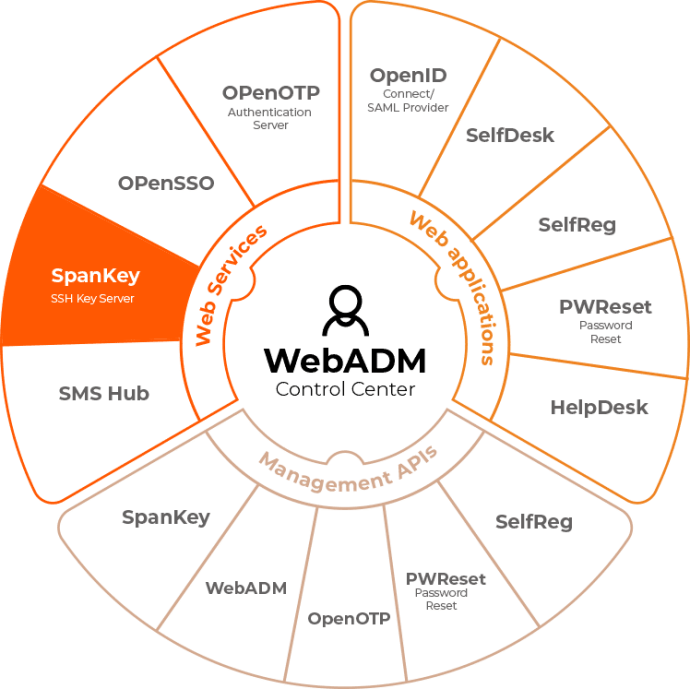

Gérez votre clé SSH via notre Plateforme de gestion des identités et des accès (Webadm)

RCDevs SpanKey est une solution de gestion du cycle de vie des clés SSH qui rend les contrôles et la gouvernance basés sur les clés SSH exceptionnellement faciles et sans effort, en les combinant avec les solutions de gestion des identités standard existantes. Contrairement à la plupart des solutions de gestion de clés SSH, SpanKey ne dépend pas de coffres de clés lourds à déployer, mais fonctionne avec un LDAP/AD standard, avec des associations utilisateur-clé et clé-hôte gérées intuitivement dans les comptes et groupes LDAP/AD . SpanKey fournit une solution de gestion du cycle de vie des clés SSH centralisée et complète avec uniquement des modifications subtiles nécessaires à un LDAP/AD.

La biométrie vocale est une fonctionnalité unique de RCDevs qui s'appuie sur des technologies d'apprentissage automatique qui

est capable d'analyser les empreintes digitales de la voix humaine à un niveau cryptographique.

La biométrie vocale est une fonctionnalité unique de RCDevs qui s'appuie sur des technologies d'apprentissage automatique qui

est capable d'analyser les empreintes digitales de la voix humaine à un niveau cryptographique.

UNE MEILLEURE FAÇON DE GÉRER LES CLÉS SSH

Clé Ssh la gestion simplifiée

Plus besoin de gérer les autorisations SSH à la main ou avec des scripts. Les associations utilisateur-clé, clé-hôte et clé-utilisateur sont gérées de manière pratique au niveau des comptes et des groupes LDAP/AD. SpanKey est la seule solution de gestion de clés SSH à prendre entièrement en charge la hiérarchie organisationnelle et les contrôles de LDAP/AD, sans ajout de coffres de clés ni de moteurs de droits tiers nécessaires.

Quelques autres choses que vous devez savoir pour

Tirez le meilleur parti de SpanKey

Enregistrement de session graphique

Avec SpanKey, les sessions de terminal sont surveillées et enregistrées. Les sessions inactives sont automatiquement verrouillées après une durée configurable et une invite de mot de passe utilisateur est utilisée pour le déverrouillage. Mais plus important encore, les sessions des utilisateurs du terminal sont enregistrées en direct dans la base de données d'enregistrement sécurisée WebADM. Les sessions sont stockées cryptées sur la base de données SQL ou sur un montage NAS. À des fins d'audit et d'enquête, vous pouvez également relire les sessions de terminal avec le lecteur de session dans WebADM. SpanKey est capable d'enregistrer une session SSH d'une journée en 3 Mo seulement ! Contrairement aux solutions concurrentes où l'enregistrement devient rapidement lourd en taille de stockage, SpanKey vous permet de conserver vos informations d'audit pendant des années sans nécessiter de téraoctets supplémentaires.

Expiration automatique de la clé publique

L'expiration des clés SSH après un laps de temps déterminé est nécessaire pour garantir un certain niveau de confiance pour les clés utilisateur et pour se conformer aux réglementations ISO ou PCI. Lorsque SpanKey est configuré avec l'expiration de la clé, les utilisateurs sont automatiquement avertis de l'expiration de leur public. Un e-mail est envoyé avec un lien de renouvellement leur permettant de renouveler eux-mêmes leur clé publique qui vient d'expirer.

Correction de problèmes avec les MountPoints ayant un DN de base LDAP vide.

Correction des problèmes d'expiration des licences avec les licences d'essai.

Correction de problèmes avec les MountPoints ayant un DN de base LDAP vide.

Correction des problèmes d'expiration des licences avec les licences d'essai.

Pour demander une démo en ligne, il vous suffit de créer votre compte ou de nous contacter.

Des démos en ligne sont disponibles gratuitement pour vous permettre d'essayer le multi-facteur de RCDevs en 5 minutes et de vous authentifier avec votre mobile ou Yubikey.