Pourquoi la centralisation des accès est-elle importante ? Le rôle de WebADM

L'importance de la centralisation des accès : Le rôle de WebADM

De nombreuses organisations dépendent aujourd'hui d'une variété de systèmes numériques pour mener à bien leur travail quotidien. Ces systèmes proviennent souvent de différents fournisseurs et remplissent différentes fonctions, telles que la communication, le stockage de données et la gestion d'entreprise. Il peut être difficile de coordonner l'accès à ces systèmes, car chacun d'entre eux peut utiliser sa propre approche de l'authentification et du contrôle des utilisateurs. WebADM fournit un cadre central qui permet aux organisations de gérer l'accès de manière cohérente et organisée, réduisant ainsi la nécessité de maintenir des processus d'authentification distincts pour chaque système.

Lorsque la gestion des accès reste décentralisée, elle augmente la charge de travail des administrateurs, introduit des incohérences dans les pratiques de sécurité et limite la visibilité globale de l'activité des utilisateurs. Au fil du temps, ces défis peuvent conduire à risques inutiles, inefficacité opérationnelle, et une plus grande difficulté à respecter les exigences de conformité.

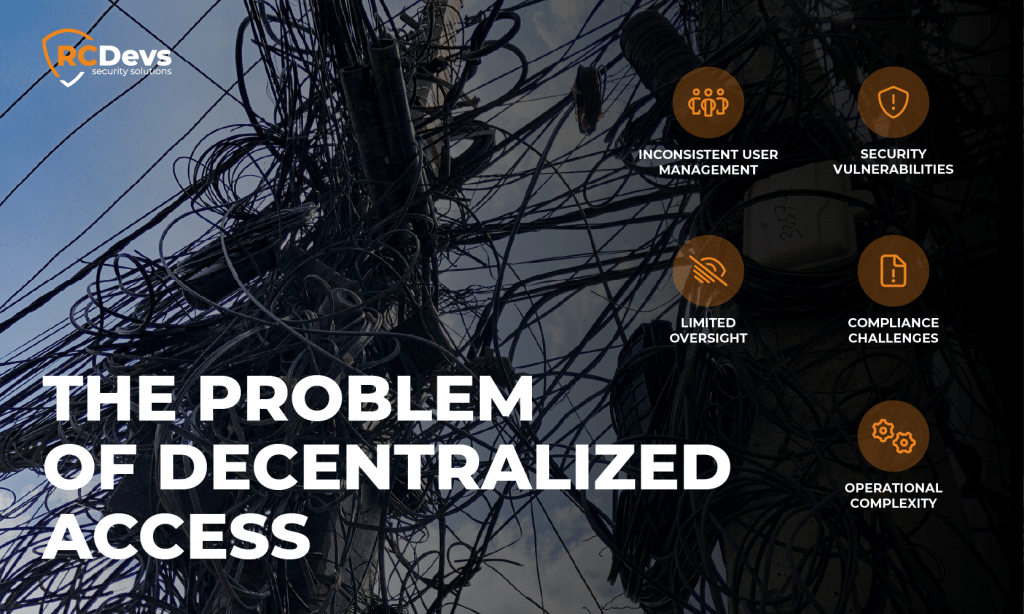

Le problème de l'accès décentralisé

Lorsque l'authentification et le contrôle d'accès sont gérés indépendamment par chaque application ou système, plusieurs problèmes se posent :

Gestion incohérente des utilisateurs

Chaque système conserve souvent sa propre liste d'utilisateurs et d'identifiants. Il en résulte une duplication des données, des difficultés pour mettre à jour ou supprimer les utilisateurs et un risque accru d'erreur. Un utilisateur qui quitte l'organisation peut encore avoir accès à un ou plusieurs systèmes si la suppression n'est pas appliquée de manière cohérente.

Vulnérabilités en matière de sécurité

Différents systèmes peuvent appliquer des politiques de mot de passe, des méthodes d'authentification ou des règles d'accès différentes. En l'absence d'une politique unifiée, certains systèmes peuvent devenir des points faibles dans la structure de sécurité globale. Les attaquants ciblent souvent ces incohérences pour obtenir un accès non autorisé.

Un contrôle limité

Lorsque les événements d'accès sont répartis sur de nombreux systèmes, il devient difficile de les surveiller et de les examiner. Les équipes de sécurité peuvent ne pas avoir une vue complète de toutes les activités d'authentification. Ce manque de visibilité complique la détection des accès inhabituels ou des violations potentielles.

Défis en matière de conformité

Les réglementations et les normes exigent souvent des enregistrements précis de l'accès et de l'activité des utilisateurs. La collecte et la mise en corrélation de données provenant de plusieurs systèmes prennent beaucoup de temps et peuvent donner lieu à des rapports incomplets.

Complexité opérationnelle

Chaque nouveau système ajouté à l'organisation entraîne une charge de travail supplémentaire pour les administrateurs. Ils doivent configurer l'authentification, gérer les utilisateurs et veiller à l'alignement sur les politiques existantes. Au fil du temps, la charge de maintenance s'en trouve alourdie.

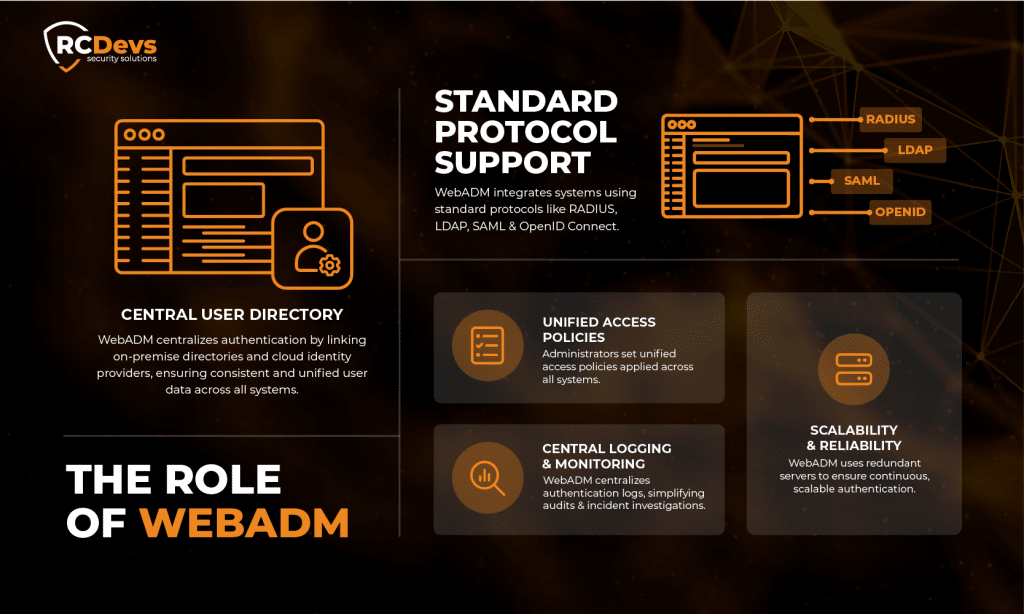

Le rôle de WebADM

WebADM est un cadre qui centraliser l'authentification et le contrôle d'accès. Il permet à tous les systèmes connectés de s'appuyer sur un seul point de vérification au lieu de maintenir des processus d'authentification distincts.

En servant d'autorité centrale pour l'accès, WebADM réduit les doubles emplois et les incohérences tout en améliorant le contrôle.

Annuaire central des utilisateurs

WebADM se connecte aux systèmes d'information existants les services d'annuaire tels que LDAP ou Active Directory. Il ne les remplace pas, mais fournit un canal unique par lequel l'authentification est gérée. Cela garantit que tous les systèmes connectés se réfèrent aux mêmes informations sur les utilisateurs. En plus des annuaires sur site, WebADM peut également se fédérer avec identité dans le nuage les plateformes de gestion des accès et les fournisseurs d'identité tels que Entra ID, Google Workspace, Duo, Okta et Ping Identity, Le système d'authentification unique permet de gérer à la fois les systèmes locaux et les systèmes basés sur l'informatique en nuage.

Support de protocole standard

WebADM communique avec d'autres systèmes par le biais de normes d'authentification largement utilisées, notamment RADIUS, LDAP, SAML et OpenID Connect. Cela permet d'intégrer un large éventail d'applications et d'infrastructures sans avoir à modifier chacune d'entre elles.

Politiques d'accès unifiées

Les administrateurs peuvent définir les règles de sécurité et les conditions d'accès en un seul endroit. Une fois définies, ces politiques s'appliquent automatiquement à tous les systèmes connectés. Cela garantit la cohérence et réduit la possibilité de configurations faibles.

Enregistrement et surveillance centralisés

WebADM enregistre toutes les demandes d'authentification et leurs résultats.. Les équipes chargées de la sécurité et de la conformité peuvent examiner ces journaux à partir d'un seul endroit au lieu de rassembler des données provenant de systèmes distincts. Cela améliore la capacité d'auditer les activités d'accès et d'enquêter sur les incidents.

Évolutivité et fiabilité

WebADM prend en charge le déploiement distribué et redondant avec 2 serveurs pour HA. Cela garantit que l'authentification reste disponible même en cas de défaillance d'un composant, avec une cluster actif-actif. Il est possible d'acheter davantage de serveurs en fonction de l'infrastructure et des besoins de l'entreprise. Cela permet également au système de gérer un nombre croissant d'utilisateurs et de demandes au fur et à mesure que l'organisation se développe.

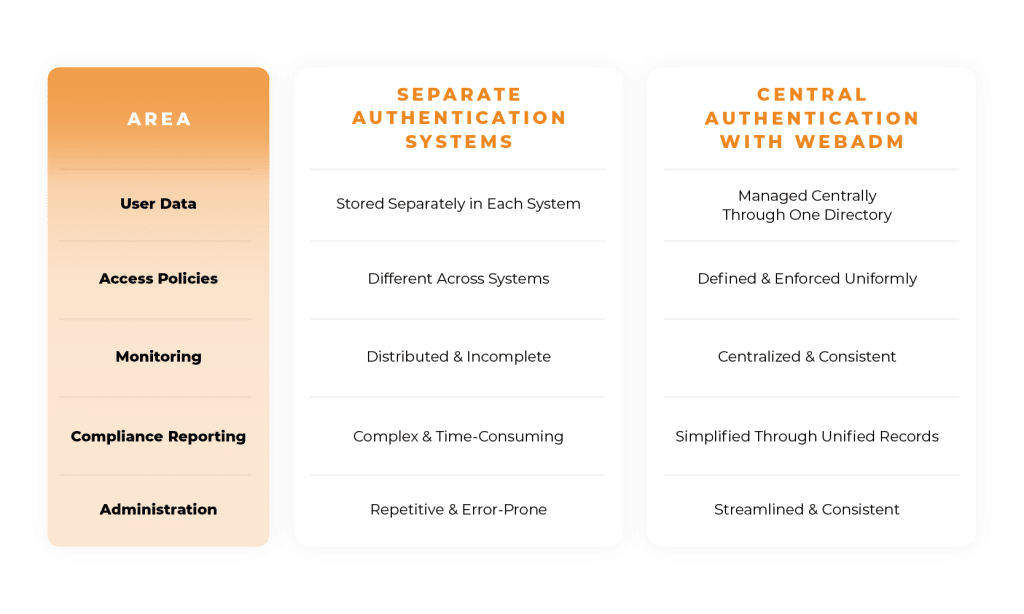

De la fragmentation à la gestion centralisée

Le passage de systèmes d'authentification indépendants à un modèle centralisé présente plusieurs avantages.

Vous trouverez ci-dessous une comparaison simple des deux approches :

En réduisant la fragmentation et en fournissant un point de contrôle unique, les organisations bénéficient d'une structure d'accès plus claire et plus facile à gérer.

La gestion des accès sur plusieurs systèmes sans coordination centrale est source de complexité et de risques. Un cadre d'authentification central tel que WebADM permet aux organisations de définir, de contrôler et d'appliquer des politiques d'accès de manière cohérente dans l'ensemble de leur environnement.

Grâce à l'intégration avec les annuaires existants et les protocoles d'authentification standard, WebADM fournit une une approche structurée et transparente à la gestion de l'accès des utilisateurs. Il réduit la nécessité de maintenir des outils distincts qui remplissent des fonctions similaires, économiser du temps et des coûts opérationnels. En consolidant la gestion des accès dans un cadre unique, les organisations peuvent simplifier l'administration, améliorer l'efficacité des ressources et réduire la probabilité de lacunes en matière de sécurité tout en respectant les exigences réglementaires.