Vereinbarungsbasierter logischer Zugriff

Bedingter Zugriff

Vereinbarungsbasierter logischer Zugriff

Im IT, Recht, Gesundheitswesen, Finanzen, und diverse andere Branchen, Vertrauen und Sicherheit sind im digitalen Bereich von größter Bedeutung. Der Akt der Unterzeichnung der Allgemeinen Geschäftsbedingungen (z Geheimhaltungsvereinbarungen Bevor Sie einen Datenraum betreten, müssen Sie Vorschriften einhalten, z DSGVO) als Voraussetzung für den Zugang schafft a sichere digitale Umgebung zum sensible Daten und Informationen.

Was ist Vereinbarungsbasiert

Logischer Zugriff?

Beim Einloggen trifft die Legalität zu

OpenOTP Security Suite bietet an bedingter Zugriff basierend auf zeitgestempelten eIDAS-E-Signaturen von Vereinbarungen, Authentifizierung und Signierung zusammenführen in einen effizienten Prozess.

Diese Schritte sind in der Regel getrennt, zeitaufwändig und können recht kostspielig sein. OpenOTP-Sicherheitssuite rationalisiert sie.

Unterzeichnen Sie digitale Verträge während des MFA-Anmeldevorgangs! Benutzer melden sich an und/oder authentifizieren sich und unterzeichnen Vereinbarungen, wie z. B. Geheimhaltungsvereinbarungen (NDAs) oder Verträge auf einmal, und alle Änderungen in der Vereinbarung lösen eine neue Unterschriftsanforderung aus, was zu einer Verbesserung führt Sicherheit und die Gewährleistung aktueller Konditionen.

Diese Integration vereinfacht nicht nur die Benutzerreise, sondern auch spart Zeit und Ressourcen während wir a. fördern papierlose Umgebung.

Wenn Multi-Faktor-Authentifizierung (MFA) Wird während des Anmeldevorgangs hinzugefügt, können Sie immer sicher sein, dass die Der richtigen Person wird der richtige Zugang gewährt.

Es handelt sich um eine transformative Lösung für Unternehmen, die perfekt auf die Anforderungen des digitalen Zeitalters abgestimmt ist Effizienz, Sicherheit und Nachhaltigkeit.

OpenOTP generiert vollständige, unterschriebene und abgestempelte Rechtsdokumente, was es zu einem Game-Changer macht Zugangskontrolle und elektronische Signatur Integration.

Vereinbarungsbasierter Zugriff Verfahren

Einhaltung Verwandte Probleme

Unternehmen aus verschiedenen Branchen, darunter Finanzdienstleistungen, Bildung, Gesundheitswesen, und mehr, kämpfen mit einer wachsenden Zahl von Compliance-Herausforderungen in der heutigen Regulierungslandschaft.

Diese Herausforderungen ergeben sich aus einem immer komplexer werdenden Netz von Gesetzen, Vorschriften und Industriestandards zum Schutz Verbraucherrechte, Datenschutz, Finanzstabilität und öffentliche Gesundheit.

Der globale Charakter der Geschäftstätigkeit hat diese Compliance-Bedenken verschärft, was für Unternehmen häufig erforderlich ist Navigieren Sie durch einen Flickenteppich internationaler Vorschriften und grenzüberschreitende Rechtsrahmen.

Das Navigieren in dieser komplizierten Compliance-Landschaft ist nicht nur eine gesetzliche Verpflichtung, sondern eine strategische Notwendigkeit für Unternehmen, da eine Nichtbeachtung dazu führen kann behördliche Strafen, Reputationsschäden und finanzielle Verluste.

In diesem dynamischen Umfeld Bleiben Sie proaktiv und agil bei der Bewältigung von Compliance-Herausforderungen ist zu einem entscheidenden Aspekt der Unternehmensführung und des Risikomanagements geworden.

Hauptsektoren vor Compliance-Herausforderungen stehen

Finanzdienstleistungen

All dies erfordert erhebliche Investitionen in Ressourcen und Technologie, um Compliance und finanzielle Integrität sicherzustellen.

Gesundheitspflege

Diese Herausforderungen erfordern eine sorgfältige Einhaltung Vorschriften zum Schutz der Patientenvertraulichkeit, stellen Sie genaue Abrechnungspraktiken sicher, halten Sie die höchsten Pflegestandards ein und navigieren Sie in einem komplexes Netz internationaler und regionaler Compliance-Standards um rechtliche Konsequenzen zu vermeiden und finanzielle Strafen.

Technologie und Datenschutz

Organisationen müssen auch Implementieren Sie robuste Richtlinien für die Datenaufbewahrung (z. B. das Recht auf Vergessenwerden der DSGVO) und Benachrichtigung über Datenschutzverletzungen (z. B. die 72-Stunden-Benachrichtigungsregel der DSGVO). Dieses Compliance-Rahmenwerk ist für den Schutz personenbezogener Daten (Personal Identifiable Information) und sensibler Daten von entscheidender Bedeutung und verringert das Risiko von Bußgeldern.

Diese Vorschriften erfordern robuste Datenverschlüsselung, sichere Speicherung und umfassende Datenschutzrichtlinien um das Risiko von Datenschutzverletzungen und rechtlichen Konsequenzen zu mindern.

Versicherungsdienstleistungen

In Europa ist die Datenschutz-Grundverordnung (DSGVO) setzt strenge Datenschutzregeln für Versicherer durch, während die Versicherungsvertriebsrichtlinie (IDD) harmonisiert den Versicherungsvertrieb in der gesamten EU. Solvabilität II ist ein umfassender Rahmen, der sich auf die Finanzstabilität konzentriert, und europäische Vorschriften betonen ihn Verbraucherschutz In Bereichen wie vorvertraglicher Information und Schadensbearbeitung stellen wir sicher, dass die Interessen der Versicherungsnehmer gewahrt bleiben.

E-Signaturen

In den Vereinigten Staaten werden elektronische Signaturen hauptsächlich durch das geregelt Elektronische Signaturen im globalen und nationalen Handelsgesetz (ESIGN) und das Einheitliches Gesetz über elektronische Transaktionen (UETA). Sowohl ESIGN als auch UETA schaffen einen rechtlichen Rahmen für elektronische Signaturen und machen sie rechtsverbindlich und durchsetzbar, sofern bestimmte Bedingungen erfüllt sind.

Lehrreich

Legal

Einhaltung gesetzlicher Vorschriften ist von entscheidender Bedeutung, um rechtliche Sanktionen zu vermeiden, den Ruf einer Organisation zu schützen und ethische Geschäftspraktiken sicherzustellen. Es benötigt laufende Überwachung, Umsetzung der Richtlinien und eine Verpflichtung innerhalb der Grenzen des Gesetzes zu agieren.

Telekommunikation

OpenOTP Security Suite, die Lösung

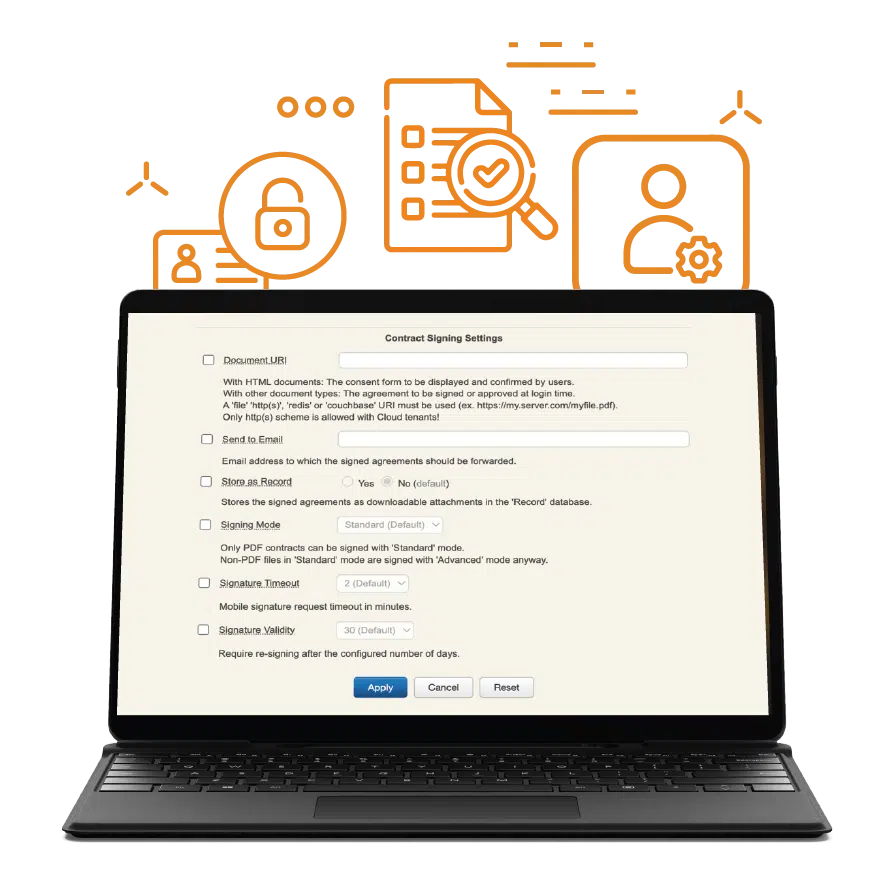

WebADM, Ihre IAM-Lösung

OpenOTP Security Suite wird im verwaltet WebADM Plattform. Es bietet eine robuste Lösung, um Compliance-Anforderungen effektiv zu erfüllen. Dieses leistungsstarke Identitäts- und Zugriffsmanagement (IAM) Die Plattform bietet Organisationen ein umfassendes Set an Funktionen und Richtlinien, um die Einhaltung sicherzustellen mit regulatorischen Standards.

Unternehmen können umsetzen Multi-Faktor-Authentifizierung, differenzierte Zugriffskontrollen und Richtlinien zur Benutzerbereitstellung die auf spezifische Compliance-Anforderungen abgestimmt sind. Dies erhöht nicht nur die Sicherheit, sondern auch rationalisiert Audit- und Berichtsprozesse, die es Unternehmen ermöglichen, ihr Engagement für Compliance unter Beweis zu stellen und gleichzeitig zu schützen sensible Daten und Ressourcen.

Das papierlos und zeitsparend Möglichkeiten dieser integrierten Lösung deutlich reduzieren Verwaltungsaufwand, wodurch Compliance-Bemühungen effizienter und kosteneffektiver werden.

Vereinheitlichte IAM-Föderation

Einheimische IAM-Integration

OpenOTP ist kompatibel mit lokale Verzeichnisse wie Active Directory (AD) und LDAPund bietet umfassende Unterstützung für On-Premise-Umgebungen. Außerdem ist es nativ integriert mit EntraID, Okta, Google, Ping Identity, One Identity und viele andere Identitätsanbieterund ermöglicht eine einfache Integration in verschiedene IAM-Systeme.

OpenOTP-Token App

Die Freiheit OpenOTP-Token Die Anwendung bietet eine bequeme Lösung für Mitarbeiter Mitteilungen sowie Vereinbarungen zu unterzeichnen im Rahmen des MFA-Prozesses.

Diese App gibt Benutzern die Möglichkeit dazu Vereinbarungen sicher authentifizieren und unterzeichnen über ihre mobilen Geräte, sodass die Notwendigkeit entfällt physischer Papierkram und umständlich manuelle Prozesse.

Es ist benutzerfreundliche Oberfläche und robuste Sicherheitsfunktionen Vereinfachen Sie nicht nur das Signieren von Dokumenten, sondern stellen Sie auch die Integrität und Authentizität dieser wichtigen Compliance-Aufzeichnungen sicher.

Da viele Organisationen es bereits für die Multi-Faktor-Authentifizierung (MFA) verwenden, bietet sich diese zusätzliche Funktion an keine zusätzlichen Kostenund bietet eine integrierte und nahtlose Lösung für Sicherheits- und Compliance-Anforderungen.

SEHEN

IST GLAUBEN

Unabhängig davon, ob Sie ein Auto oder eine Sicherheitslösung kaufen, möchten Sie immer eine Probefahrt machen, bevor Sie auf der gepunkteten Linie unterschreiben. Wir wissen das und Sie wissen das.

Kontaktieren Sie uns für Ihre Kostenloser PoC oder testen Sie sich selbst.