Bedingung Zugangsgenehmigung

OpenOTP Eigenschaften

Bedingt Zugangsgenehmigung

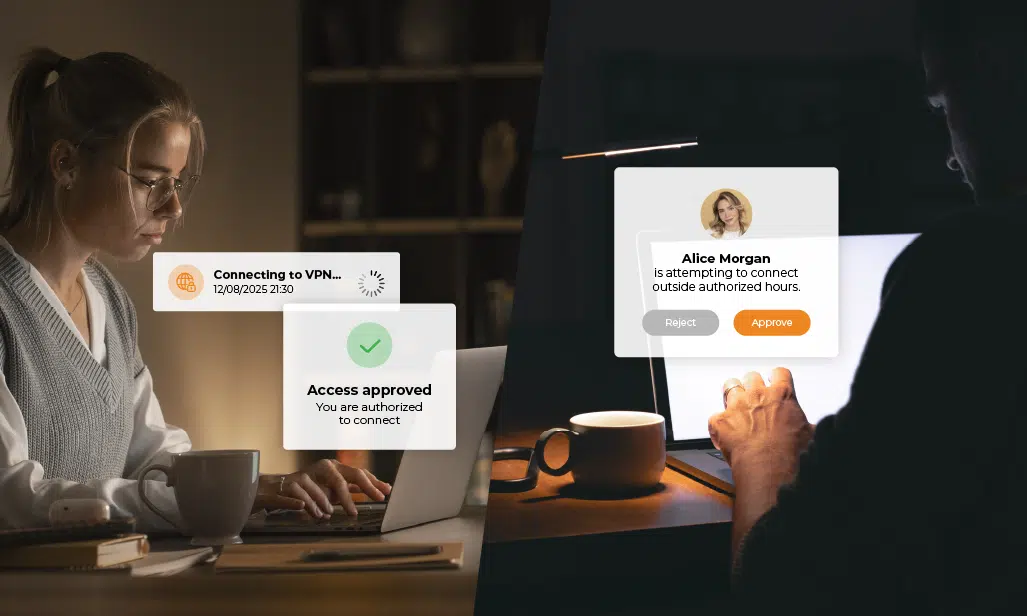

Genehmigung des Zugangs ist Standard in PAM, aber RCDevs erweitert es noch. Integriert in ZugangskontrollpolitikSie gilt für jede Anwendung oder Integration. Routinemäßige Anmeldungen funktionieren wie konfiguriert, während ungewöhnliche Versuche eine autorisierte Genehmigung erfordern, bevor der Zugriff gewährt wird.

Verwenden Sie Fälle

Praktische Szenarien, in denen die Zugangsgenehmigung einen Mehrwert für Ihren Sicherheitsrahmen darstellt

Geospezifischer Zugang

Attributbasierter Zugriff

Zeitlich begrenzte Operationen

Hochwertige Anwendungen

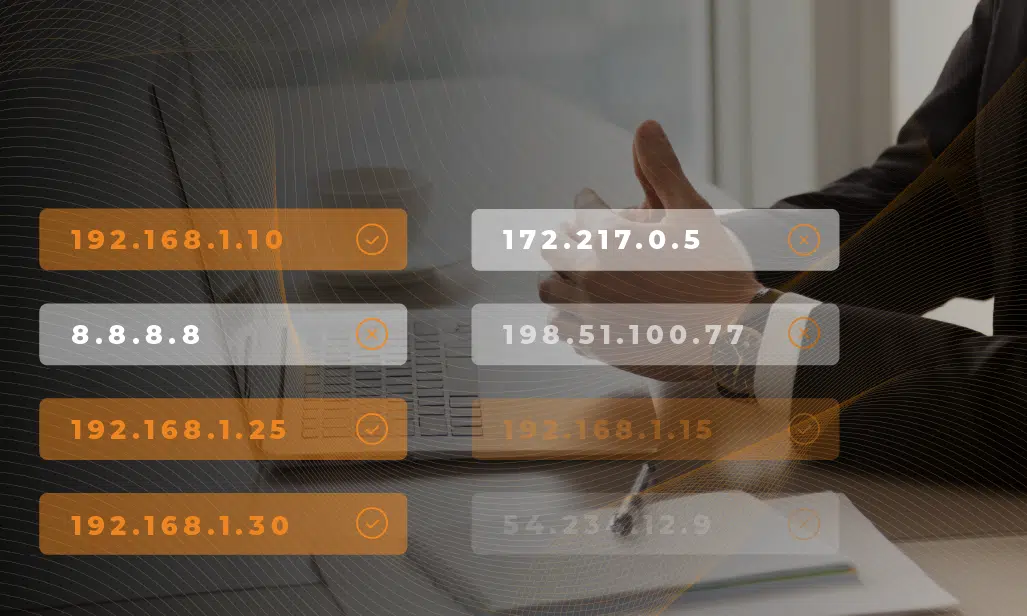

Vertrauenswürdige Geräte & NAC

Erkennung neuer Geräte

Null Vertrauen

Ausrichtung

Access Approval unterstützt einen Zero-Trust-Ansatz, indem es sicherstellt, dass keine Anmeldung oder Verbindung standardmäßig vertrauenswürdig ist. Jede Anfrage wird anhand definierter Richtlinien bewertet, und jede Aktivität außerhalb des erwarteten Kontexts erfordert eine explizite Validierung. Diese Kombination aus kontinuierlicher Überprüfung, Richtliniendurchsetzung und optionaler menschlicher Genehmigung erweitert die Zero Trust-Prinzipien über privilegierte Konten hinaus auf alle Anwendungen, Integrationen und sogar den Netzwerkzugriff durch NAC.

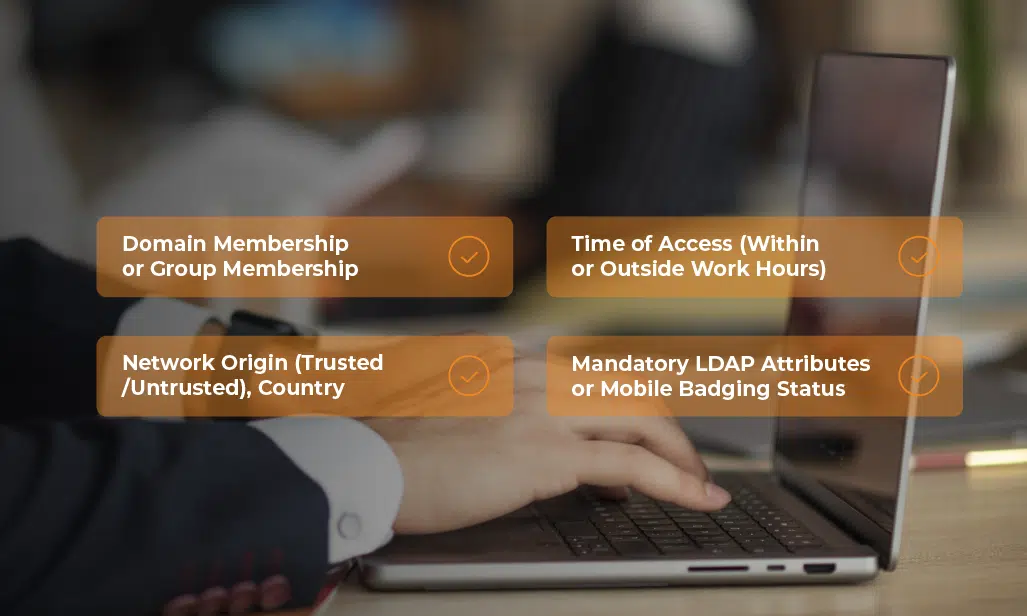

Bedingte Genehmigung Arbeitsablauf

Jede Anmeldung oder Verbindung wird anhand definierter Regeln geprüft. Wenn eine Bedingung nicht erfüllt ist, ist vor dem Zugriff eine Genehmigung erforderlich.

Domänenmitgliedschaft, Gruppenmitgliedschaft

Netzherkunft (vertrauenswürdig/unvertrauenswürdig), Land

Uhrzeit des Zugriffs (innerhalb oder außerhalb der Arbeitszeiten)

Obligatorische LDAP-Attribute oder mobiler Badging-Status

Benutzererfahrung Nuance

Anfragen werden nur dann gekennzeichnet, wenn etwas ungewöhnlich erscheint. Die meisten alltäglichen Anmeldungen bleiben reibungslos und für den Nutzer unsichtbar, während ungewöhnliche Aktivitäten automatisch zur Überprüfung eskaliert werden.

Der Standardzugang wird ohne Unterbrechung fortgesetzt

Verdächtige Aktivitäten werden zu einer Genehmigungsstufe eskaliert

Klare Meldungen leiten sowohl die Nutzer als auch die Genehmiger

Zulassung Dynamics

Die Genehmigungen sind einfach, aber streng kontrolliert.

Genehmigende, die als einzelne Benutzer definiert sind

Eine Genehmigung ist ausreichend; eine Ablehnung blockiert den Zugang

Standardeinstellungen: 10-minütiges Antwortfenster, 1-stündige Gültigkeit

Abgelehnte Anfragen enthalten eine Verzögerung bei der Wiederholung, um Missbrauch zu verhindern

SEHEN

IST GLAUBEN

Unabhängig davon, ob Sie ein Auto oder eine Sicherheitslösung kaufen, möchten Sie immer eine Probefahrt machen, bevor Sie auf der gepunkteten Linie unterschreiben. Wir wissen das und Sie wissen das.

Kontaktieren Sie uns für Ihre Kostenloser PoC oder testen Sie sich selbst.