OpenOTP Federation Services: MFA für Single Sign-On und ADFS

Kombinieren Sie SSO (OpenID oder SAML) und ADFS mit einer 2FA-Lösung

OpenOTP OpenID & SAML IdP

Die Kombination von SSO und MFA verbessert die Sicherheit Ihrer Benutzeranmeldungen.

Kombinieren Sie SSO (OpenID oder SAML) und ADFS mit einer 2FA-Lösung

Die Single Sign-On (SSO)-Lösung von OpenOTP ist einfach zu implementieren, bequem und zeitsparend.

OpenOTP Security Suite enthält einen Identitätsanbieter (IdP), der es ermöglicht

föderiertes Identitätsmanagement, allgemein als SSO bezeichnet.

OpenOTP OpenID & SAML IdP unterstützt die Standards OpenID, OAuth, Kerberos und SAML2.

Unser IdP kann sowohl mit On-Premise- als auch mit Cloud-Anwendungen konfiguriert werden und bietet passwortlose Authentifizierung.

SSO mit RCDevs-Sicherheit

OpenOTP OpenID- und SAML-IdP

OpenOTP OpenID- und SAML-Identitätsanbieter funktioniert mit dem Authentifizierungs-Backend von OpenOTP.

Die SSO-Lösung von RCDevs unterstützt auch PKI-basierte Authentifizierung (mit Benutzerzertifikaten).

Wenn Benutzer mit SSO auf eine Website zugreifen, stellen sie eine Sicherheitsverbindung zwischen der Website, sich selbst und dem Identitätsanbieter her. Der Identitätsanbieter leitet sie für einen vertrauenswürdigen Authentifizierungsprozess weiter.

Im Vergleich zu anderen OpenID- und SAML-Implementierungen ist die SSO-Lösung von RCDevs sehr einfach zu implementieren, vorausgesetzt, Sie haben bereits einen funktionierenden WebADM-Server mit einer OpenOTP-Lizenz. Die Einrichtung besteht aus dem Hinzufügen der OpenID/SAML-WebApp in WebADM und der Konfiguration von Authentifizierungs- und Zugriffsrichtlinien.

Weitere Einzelheiten zur Implementierung unseres IdP finden Sie in unserer

Online-Dokumentation oder Wenden Sie sich an RCDevs für eine persönlichere Erklärung.

Main Hauptmerkmale

Unterstützt SAML2, OpenID Connect und OAuth2

Unterstützt IdP- oder SP-initiierte Anfragen für Cloud SSO

Gruppenmitgliedschaften und konfigurierbare Benutzerattribute zurückgeben

Verwendet alle OpenOTP-Authentifizierungsmethoden (siehe Liste unten)

Unterstützt vollständige PKI-Authentifizierung mit Benutzerzertifikaten

Einfache Unternehmens-SAML/OpenID-Connect-Konfiguration mit Metadaten-URL

Anwendungsverbundener Zugriff basierend auf Authentifizierungs- und Zugriffsrichtlinien

Ohne Passwort

Unterstützte SSO-Standards

- OpenID Connect - OAuth2 - Kerberos Bitte beachten Sie, dass OpenID v1.1 und v2.0 veraltet sind und entfernt wurden

Beispiele für die SSO-Integration

Einige Beispiele für die SSO-Integration finden Sie in RCDevs' Online-Dokumentation.

Microsoft ADFS

Multi-Faktor-Authentifizierung und Federation Service mit Microsoft Web-Anwendungen

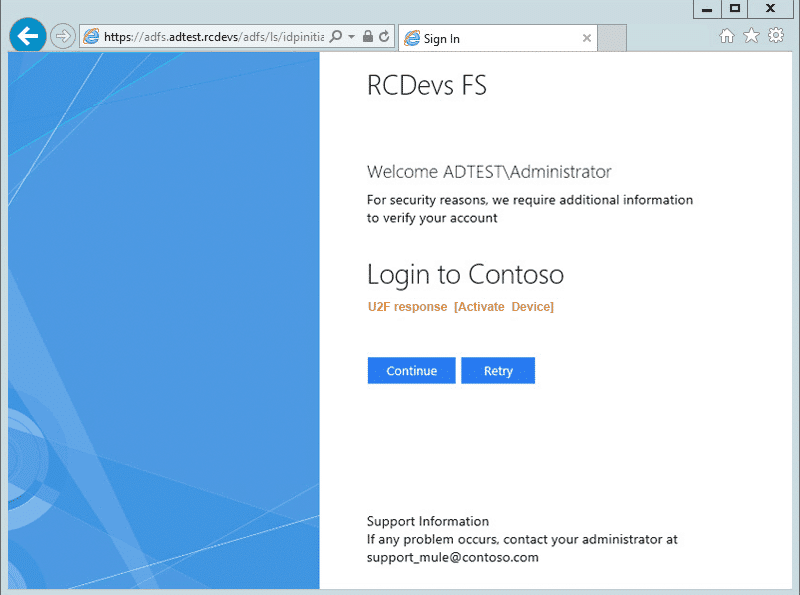

ActiveDirectory Federation Services (ADFS) ist die neue Methode zur Implementierung webbasierter Authentifizierungs- und Single-Sign-On (SSO)-Funktionen in Microsoft-Umgebungen.

Aktuelle Versionen von Exchange- und Sharepoint-Portalen können ADFS nativ nutzen, sofern eine ADFS-Instanz im Netzwerk läuft.

Im Gegensatz zu Kerberos SSO ist ADFS für den Webzugriff und unterstützt die Föderation Ihrer Unternehmensdienste, Cloud-Anwendungen und Office 365.

MICROSOFT ADFS mit RCDevs-Sicherheit

Verbessern Sie Ihr ADFS-Infrastruktur

RCDevs unterstützt alle Föderationen durch MICROSOFT-ADFS

RCDevs bietet einen OpenOTP Authentication Provider (AP) für ADFS. OpenOTP AP ist eine Komponente, die OpenOTP One-Time Password (OTP) und FIDO2-Authentifizierung in alle Ihre ADFS-fähigen Anwendungen integriert, egal ob webbasierte oder Thick Clients (wie zum Beispiel in Outlook oder Teams). Unser Authentifizierungsanbieter funktioniert mit allen vom OpenOTP-Server unterstützten Authentifizierungsmethoden.

Gemischtes OTP & FIDO2-Anmeldung

OpenOTP für ADFS unterstützt sowohl OTP (mit allen OpenOTP-Einmalpasswortmethoden) als auch FIDO2-signierte Authentifizierung. Vorausgesetzt, dass Ihre Benutzer entweder mit OTP-Token, YubiKey, SMS oder FIDO2-Geräten aktiviert sind, schlägt der ADFS-Authentifizierungsprozess die Benutzeranmeldung mit einer der unterstützten Authentifizierungsmethoden vor. RCDevs ist derzeit die einzige Lösung, die gemischtes OTP und FIDO2 für ADFS bereitstellt.

Hauptmerkmale

Integriert in jede ADFS-fähige Anwendung

Unterstützt ActiveDirectory-Benutzerprinzipalnamen (UPN)

Unterstützt die Anmeldemodi LDAP, OTP und LDAP+OTP

Unterstützt Thick Clients wie Outlook oder Teams durch moderne Authentifizierung

Unterstützt jede OpenOTP-Methode (Tokens, Yubikey, SMSOTP, MailOTP)

Unterstützt sowohl abgefragtes OTP als auch verkettete Passwörter

Unterstützt FIDO2-signierte Authentifizierung

Kompatibel mit

Alle Föderation durch Microsoft ADFS Lösung

Outlook Web Access und Sharepoint

IIS-Webanwendungen

Büro 365

Andere SAML-fähige Anwendungen

Vereinheitlichte IAM-Föderation

Einheimische IAM-Integration

OpenOTP ist kompatibel mit lokale Verzeichnisse wie Active Directory (AD) und LDAPund bietet umfassende Unterstützung für On-Premise-Umgebungen. Außerdem ist es nativ integriert mit EntraID, Okta, Google, Ping Identity, One Identity und viele andere Identitätsanbieterund ermöglicht eine einfache Integration in verschiedene IAM-Systeme.

Wählen Sie die richtige Methode

Authentifizierung Methoden

RCDevs’ IAM-MFA-Lösungen sind kompatibel

mit starken Authentifizierungstechnologien

Eine robuste Lösung sollte moderne Methoden unterstützen, wie z. B. Push-Benachrichtigungen, FIDO2/Passkeys, YubiKeys und herkömmliche SMS, E-Mail und OTP. Die Unterstützung variiert je nach Integration (RADIUS, SAML/OIDC, Desktop), Client-/Gerätefunktionen und Richtlinien, d. h. nicht jede Methode wird für jede Anwendung unterstützt.

SEHEN

IST GLAUBEN

Unabhängig davon, ob Sie ein Auto oder eine Sicherheitslösung kaufen, möchten Sie immer eine Probefahrt machen, bevor Sie auf der gepunkteten Linie unterschreiben. Wir wissen das und Sie wissen das.

Kontaktieren Sie uns für Ihre Kostenloser PoC oder testen Sie sich selbst.