OpenOTP-Netzwerkzugriffskontrolle mit MFA

Sichere Switches und WLAN-Netzwerke mit MFA

Vereinheitlichte IAM-Föderation

Einheimische IAM-Integration

OpenOTP ist kompatibel mit lokale Verzeichnisse wie Active Directory (AD) und LDAPund bietet umfassende Unterstützung für On-Premise-Umgebungen. Außerdem ist es nativ integriert mit EntraID, Okta, Google, Ping Identity, One Identity und viele andere Identitätsanbieterund ermöglicht eine einfache Integration in verschiedene IAM-Systeme.

Schützen Sie Ihre Ethernet-Switches und WLAN

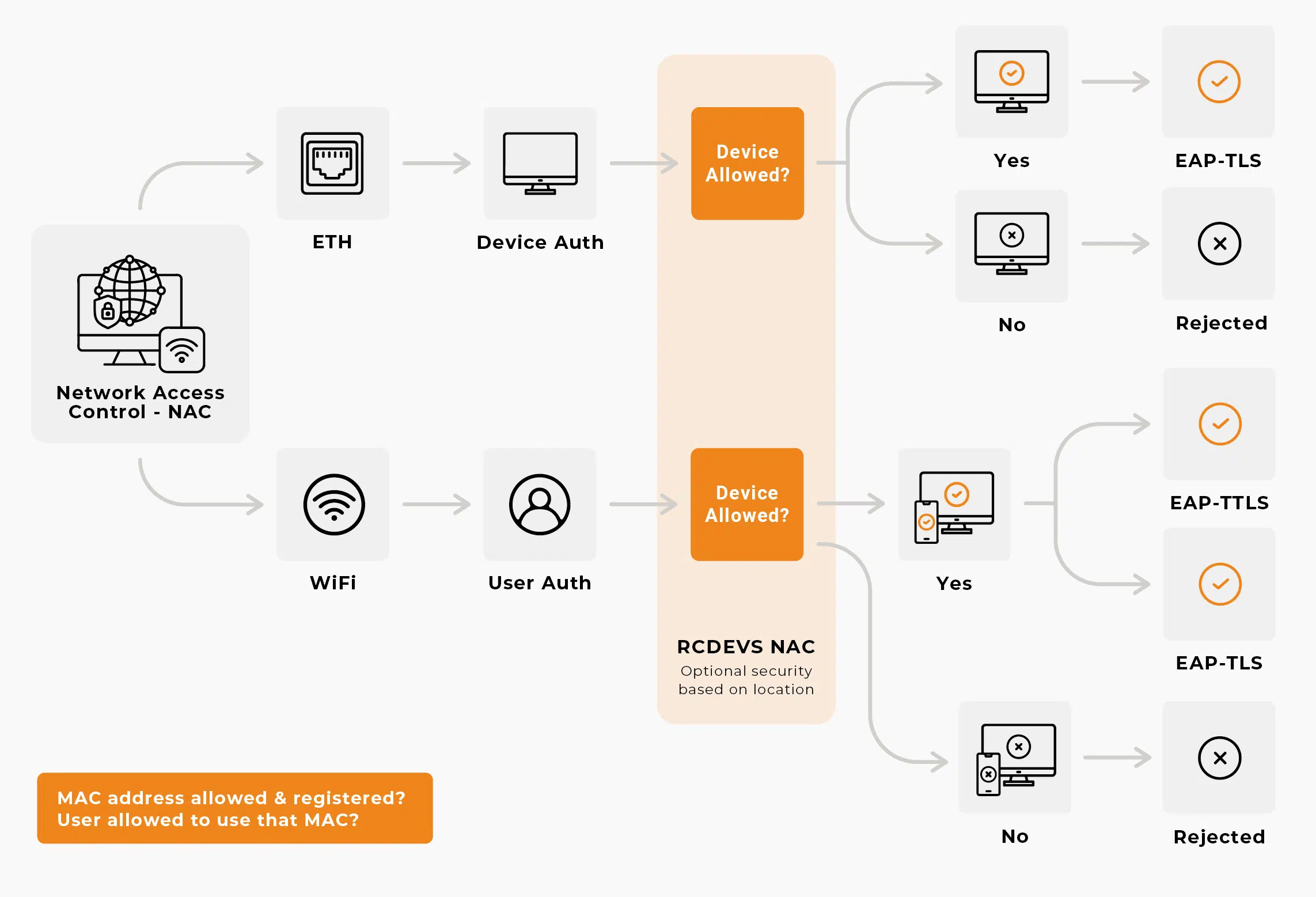

OpenOTP Network Access Control fügt Ihren Netzwerkzugriffsprotokollen standortbasierte Sicherheitsmaßnahmen hinzu. Diese Funktion stellt sicher, dass nur Benutzer an autorisierten Standorten auf Netzwerkressourcen zugreifen können, wodurch das Risiko eines unbefugten Zugriffs erheblich reduziert wird. Durch die Kombination von Standortdaten mit MAC-Adressüberprüfung und Geräteautorisierung bietet OpenOTP NAC eine umfassende und dynamische Sicherheitslösung, die auf die moderne, mobile Belegschaft zugeschnitten ist.

Durch die Integration erweiterter Authentifizierungsmethoden und OpenOTP NAC bietet RCDevs eine robuste und sichere Netzwerkzugriffskontrolllösung, die Ihr Unternehmensnetzwerk geschützt und effizient hält.

Wichtigste NAC-Funktionen

Unterstützt auf Enterprise WiFi/Ethernet mit EAP-TLS (Zertifikate)

Unterstützt die Anmeldemodi LDAP, OTP, Push und LDAP+OTP

Pro Benutzer/Gruppe/Client Radius AVP für alle Anbieter

Authentifizierungsrichtlinien pro Clientanwendung oder Benutzergruppe

Anpassbare dynamische Richtlinien pro Benutzer/Gruppe/Client

RCDevs 802.1X für WiFi ist vollständig kompatibel mit WebADM-Client-Richtlinien

Definieren Sie Zugriffskontrollrichtlinien für jede Ihrer WLAN-SSIDs

Client-Richtlinien verwalten den Netzzugang auf der Grundlage von Benutzergruppen, Zeit und LDAP-Metadaten (d. h. VLAN-Zugangsattribute, die den Zugang zu bestimmten VLANs ermöglichen)

Verwaltung der MAC-Adressen von Benutzern/Geräten

Verwalten und überwachen Sie MAC-Adressen in Ihrem Netzwerk

Fügen Sie MAC-Adressen automatisch oder nach Genehmigung durch den Administrator hinzu

Automatisierte Warnmeldungen für Administratoren

Netzwerkzugang für Geräte nur über Client-Zertifikate gewähren

Erlauben Sie einem Benutzer oder einer Gruppe nur die Verwendung einer bestimmten MAC-Adresse

Deaktivieren Sie vorübergehend die MAC-Adresse oder den Netzwerkzugriff des Benutzers oder beides

Anwesenheitsbasierter logischer Zugriff Integration

Benutzer werden basierend auf ihrem Standort und der MAC-Adresse ihres Geräts automatisch angemeldet.

Der Netzwerkzugriff wird sofort nach erfolgreicher Ausweiserstellung gewährt

AD-Konten werden automatisch entsperrt, wenn Benutzer angemeldet sind

Der Zugriff wird durch vordefinierte Zugriffsrichtlinien kontrolliert und geregelt.

Verbessert die Sicherheit, indem sichergestellt wird, dass nur autorisierte Benutzer und Geräte auf das Netzwerk zugreifen können

Verbesserte Sicherheitsmaßnahmen

Wenn Benutzer nicht angemeldet oder abgemeldet sind, wird ihr AD-Konto auf LDAP-Ebene gesperrt.

Wenn sich die Benutzer nicht mit einem Ausweis anmelden oder abmelden, sind alle Netzwerk- und Systemzugänge gesperrt.

Reduziert die Angriffsfläche erheblich, wenn Mitarbeiter nicht arbeiten oder im Urlaub sind

OpenOTP NAC Betriebsmodi

OpenOTP NAC bietet zwei Betriebsmodi, die unterschiedlichen Sicherheitsanforderungen und Verwaltungspräferenzen gerecht werden:

1. Automatischer Erstellungsmodus: Dieser Modus eignet sich ideal für Umgebungen mit vielen Benutzern oder während der anfänglichen Einrichtungsphase. Wenn sich ein neues Gerät zum ersten Mal mit dem Netzwerk verbindet, registriert OpenOTP NAC automatisch die MAC-Adresse und verknüpft sie mit dem Benutzer, der aktuell authentifiziert und anwesend ist. Dieser optimierte Ansatz reduziert den Verwaltungsaufwand und gewährleistet eine nahtlose Integration neuer Geräte.

2. Strenger Modus: Für erhöhte Sicherheit erfordert der strikte Modus die administrative Genehmigung für jedes neue Gerät, das versucht, eine Verbindung zum Netzwerk herzustellen. Wenn ein neues Gerät erkannt wird, sendet das System eine Warnung an den Administrator, der das Gerät dann manuell genehmigen muss. Dieser Modus eignet sich perfekt für Umgebungen, in denen eine strenge Kontrolle des Netzwerkzugriffs von entscheidender Bedeutung ist.

3. Gruppenbasierter Zugriff: Administratoren können Gruppen definieren und die Gerätenutzung auf bestimmte Benutzergruppen beschränken. Nur Mitglieder der festgelegten Gruppe können das Gerät verwenden. Dies erleichtert die Zugriffsverwaltung und erhöht die Sicherheit.

Bereit zur Implementierung von OpenOTP NAC?

Relevante Dokumentation

SEHEN

IST GLAUBEN

Unabhängig davon, ob Sie ein Auto oder eine Sicherheitslösung kaufen, möchten Sie immer eine Probefahrt machen, bevor Sie auf der gepunkteten Linie unterschreiben. Wir wissen das und Sie wissen das.

Kontaktieren Sie uns für Ihre Kostenloser PoC oder testen Sie sich selbst.