Die Illusion der digitalen Souveränität: Warum Europa die Kontrolle über seine Identitäten zurückgewinnen muss

Die Illusion der digitalen Souveränität: Warum Europa die Kontrolle über seine Identitäten zurückgewinnen muss

I. Das brutale Erwachen

Während des gesamten Jahres 2025 und bis in die turbulenten Anfangsmonate des Jahres 2026 hinein haben die eskalierenden geopolitischen Spannungen die Illusion von Cloud-Diensten als “neutrale Versorgungsunternehmen” zunichte gemacht. Der Bericht der Europäischen Kommission 2025 Bericht zum Stand des digitalen Jahrzehnts, bestätigte sich, was Branchenexperten gewarnt hatten: Europa bleibt in seinem gesamten digitalen Angebot in hohem Maße von außereuropäischen Anbietern abhängig.

Das Ausmaß ist atemberaubend. Cristina Caffarra, Gründerin der Eurostack Foundation, schätzt, dass 90 Prozent der digitalen Infrastruktur in Europa, Cloud, Compute und Software, wird nun von ausländischen Unternehmen kontrolliert. Die Studie des Australian Strategic Policy Institute Analyse von 64 kritischen Technologien zeigt eine noch krassere Realität: Europa ist in keiner dieser Technologien führend. Während China 57 dominiert und andere Nationen den Rest kontrollieren, hat Europa die technologische Führung vollständig abgegeben.

Wie Mario Draghi in seinem Grundsatzpapier vom September 2024 warnte Bericht über die europäische Wettbewerbsfähigkeit, Diese systemische Abhängigkeit bedroht nicht nur die Produktivität, sondern auch die operative Autonomie selbst. Ohne entschlossenes Handeln zur Rückgewinnung technologischer Fähigkeiten droht Europa das, was Draghi als “langsame Agonie” der erodierenden Souveränität bezeichnete.

Der Identitätsengpass

Dieses Defizit ist bei der Identitäts- und Zugriffsverwaltung (IAM) besonders akut. Im Gegensatz zur statischen Datenspeicherung ist die Authentifizierung die grundlegende Kontrollebene. Wenn die Befugnis zur Authentifizierung Ihrer Benutzer in einer Infrastruktur liegt, die ausländischen rechtlichen Anordnungen unterliegt, wird Ihre betriebliche Kontinuität zur Geisel von Entscheidungen, die in weit entfernten Hauptstädten getroffen werden. Die Identität ist nicht mehr nur ein Sicherheitsmerkmal; sie ist ein Single Point of Failure, bei dem das Risiko der Rechtsprechung auf die technische Anfälligkeit trifft.

Von der Verordnung zur Realität

Europa hat schnell reagiert. Mit der vollständigen Umsetzung der NIS2-Richtlinie und die Anwendung von DORA, wird das Identitätsmanagement nun offiziell als kritische Infrastruktur eingestuft. Diese Vorschriften schreiben vor, dass Betreiber wesentlicher Dienste (OES) eine “Offline-Funktionskontinuität” nachweisen müssen. Für Energienetze, Krankenhäuser und Banken ist die Abhängigkeit von Authentifizierungsströmen, die ausländischem Recht unterliegen, nicht mehr nur ein Risiko, sondern ein Compliance-Fehler.

Die Frage ist nicht mehr, warum Souveränität erforderlich ist, sondern wie diese Mandate in die Praxis umgesetzt werden können.

II. Der regulatorische Imperativ treibt das Handeln an und die europäischen Initiativen vermehren sich

Regulatorisches Gebot

Die Umsetzung der NIS2-Richtlinie und das Digital Operational Resilience Act (DORA) hat die digitale Souveränität von einer politischen Bestrebung zu einer rechtlichen Verpflichtung gemacht. Diese Rahmenwerke schreiben vor, dass Betreiber grundlegender Dienste und Finanzinstitute die betriebliche Kontinuität unabhängig von der Abhängigkeit von Dritten nachweisen müssen, einschließlich der Fähigkeit, Authentifizierungsfunktionen bei externen Dienstunterbrechungen aufrechtzuerhalten.

Dieser regulatorische Zwang treibt konkrete Maßnahmen in ganz Europa voran. Laut der von The Register im Dezember 2025 durchgeführten Untersuchung der europäischen Infrastrukturmigrationen gehen die Behörden von der Bewertung der Einhaltung der Vorschriften zur tatsächlichen Umgestaltung der Architektur über.

Europäische Initiativen vervielfachen sich

Gemäß Die Untersuchung von The Register vom Dezember 2025 Bei der Migration von Infrastrukturen in Europa ist eine Welle konkreter Maßnahmen im Gange. Von Österreich bis Deutschland, von Frankreich bis zu internationalen Institutionen führen öffentliche Behörden gezielte Migrationen weg von ausländisch kontrollierter Infrastruktur durch - insbesondere bei Identitäts- und Authentifizierungssystemen.

Österreich: Ministerium gibt den Ton an

Das österreichische Bundesministerium für Wirtschaft, Energie und Tourismus hat eine Migration von 1.200 Mitarbeitern nach Nextcloud, einer europäischen Open-Source-Plattform für die Zusammenarbeit, in nur vier Monaten. Die Entscheidung wurde nicht aus Kostengründen getroffen, sondern aus Gründen der Einhaltung von Vorschriften. Florian Zinnagl, CISO des Ministeriums, erklärte gegenüber The Register: “Es ging nie darum, Geld zu sparen. Es ging darum, die Kontrolle über unsere eigenen Daten und unsere eigenen Systeme zu behalten”. Mehrere andere österreichische Ministerien haben inzwischen mit der Implementierung von Nextcloud begonnen.

Deutschland: Transformation auf Staatsebene

In Schleswig-Holstein hat Deutschland ein noch ehrgeizigeres Projekt in Angriff genommen. Das Land migriert 30.000 Beamte von proprietären Systemen auf europäische Open-Source-Alternativen, darunter LibreOffice, Nextcloud, Open Xchange und Thunderbird. Bis Ende 2025 hatten mehr als 24.000 Mitarbeiter die Umstellung abgeschlossen.

Der Erfolg des Projekts hat eine breitere europäische Zusammenarbeit angestoßen. Im Juli 2025 gründeten Deutschland, Frankreich, Italien und die Niederlande das European Digital Infrastructure Consortium for Digital Commons, um gemeinsam souveräne digitale Werkzeuge wie OpenDesk, eine Open-Source-Office- und Collaboration-Suite, die vom Deutschen Zentrum für Digitale Souveränität (ZenDiS) bereitgestellt wird.

Internationale Institutionen werden aktiv

Selbst internationale Einrichtungen erkennen die Anfälligkeit der Abhängigkeit von ausländischer Infrastruktur. Der Internationale Strafgerichtshof in Den Haag kündigte Ende 2025 seine Migration zu OpenDesk an. Die Entscheidung folgte auf einen Vorfall, bei dem der Chefankläger des Gerichts vorübergehend keinen Zugang zu kritischen Kommunikationssystemen hatte - eine operative Schwachstelle, die für eine Institution, die in einem politisch sensiblen Umfeld tätig ist, untragbar wurde.

Frankreich: Strategische Infrastruktur für sensible Daten

Das französische Wirtschafts- und Finanzministerium hat NUBO abgeschlossen, eine OpenStack-basierte Private-Cloud-Initiative, die speziell für den Umgang mit sensiblen Daten und Diensten entwickelt wurde. Im Gegensatz zu allgemeinen Cloud-Migrationen verfolgt NUBO einen zielgerichteten Ansatz: Die Kontrolle über die kritischsten Assets wird beibehalten, während für weniger sensible Workloads potenziell Commodity-Services von externen Anbietern genutzt werden.

Eine Graswurzelbewegung mit wachsender Dynamik

Diese Fälle zeigen, dass eine vollständige Abkehr von ausländischen Hyperscalern zwar kurzfristig unrealistisch sein mag, dass aber gezielte Migrationen für spezifische, risikoreiche Anwendungen, insbesondere für Identitäts- und Authentifizierungsinfrastrukturen, nicht nur möglich sind, sondern in ganz Europa aktiv verfolgt werden.

Das Muster ist klar: Unternehmen gehen von der Rhetorik zur Umsetzung über, von der Erfüllung von Compliance-Vorgaben hin zu einer echten architektonischen Transformation. Was als isolierte Initiativen begann, entwickelt sich zu einem kontinentweiten Trend, der nicht von politischer Ideologie, sondern von der praktischen Realität betrieblicher Risiken, gesetzlicher Verpflichtungen und der grundlegenden Erkenntnis angetrieben wird, dass die Authentifizierungsinfrastruktur nicht einfach als ein weiterer Standarddienst behandelt werden kann.

III. RCDevs: Souveränität durch Infrastruktur

Europäisch - Vor-Ort - AD-nativ

Das in Luxemburg ansässige Unternehmen RCDevs verfügt über mehr als 15 Jahre Erfahrung im Bereich Identitäts- und Zugriffsmanagement und bietet On-Premise-Lösungen für die digitale Souveränität Europas. WebADM und OpenOTP Integration in die bestehende Identitätsinfrastruktur - einschließlich nativer Active Directory-Unterstützung - bei gleichzeitiger Gewährleistung, dass die Authentifizierungsautorität unter der direkten Kontrolle des Unternehmens bleibt.

Europäische Technologie, architektonisches Engagement

RCDevs hat seine Lösungen für das Identitäts- und Zugriffsmanagement speziell für die Bereitstellung vor Ort entwickelt. Dies ist nicht nur eine technische Entscheidung, sondern eine architektonische Verpflichtung zur Souveränität.

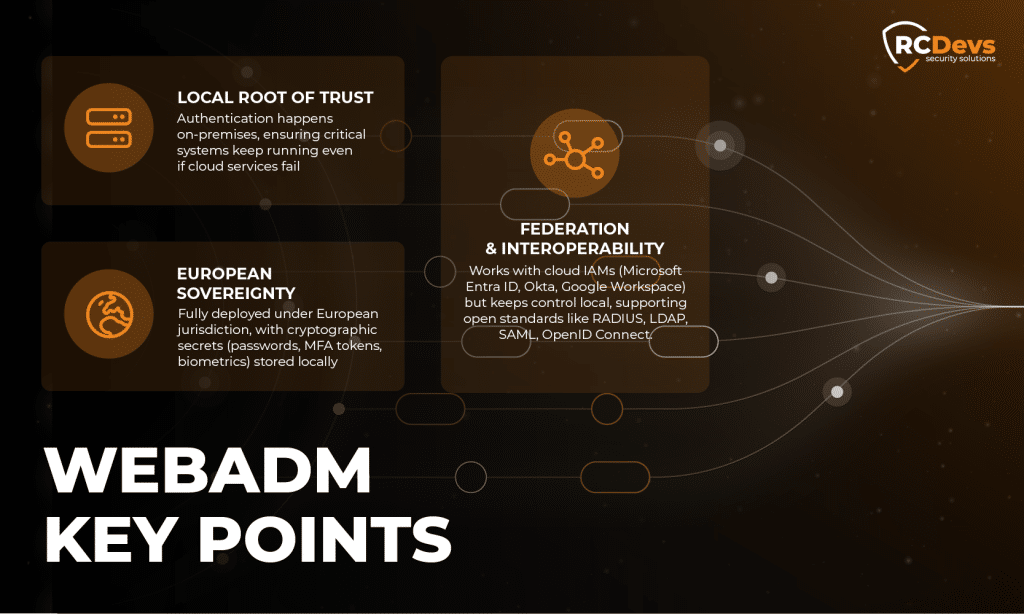

Wenn Sie RCDevs’ Identity Hub einsetzen WebADM innerhalb Ihrer Organisation:

Europäische Gerichtsbarkeit, volle Kontrolle

- Die Authentifizierungsinfrastruktur läuft auf Ihren Servern, in Ihren Rechenzentren, nach europäischem Recht

- Kein fremder Cloud-Anbieter im kritischen Authentifizierungspfad

- Kein Umgang mit extraterritorialen Rechtsvorschriften wie dem Cloud Act oder dem FISA

- Kryptografische Geheimnisse (Passwörter, MFA tokens, biometrische Daten) verbleiben in Ihrer Infrastruktur, unter Ihrer physischen und rechtlichen Kontrolle

Operative Unabhängigkeit von fremden Cloud-Abhängigkeiten

- Authentifizierungsentscheidungen werden lokal getroffen und nicht über fremdgesteuerte Dienste weitergeleitet

- Wenn Cloud IAMs, die in anderen Ländern gehostet werden, offline gehen, werden Ihre kritischen Systeme weiterhin mit lokalen Anmeldeinformationen authentifiziert.

- VPN-Zugang, Infrastruktur-Login und sensible Anwendungen arbeiten unabhängig von externen Verbindungen

NIS2- und DORA-Konformität durch Design

- Demonstriert die Unabhängigkeit der Gerichtsbarkeit für Betreiber wesentlicher Dienste

- Ermöglicht die von Ausfallsicherheitskonzepten geforderte “Offline-Funktionskontinuität”.

- Aufrechterhaltung der lokalen Vertrauensbasis, wie sie für kritische Infrastrukturen vorgeschrieben ist

Hybride Architektur ohne Abhängigkeiten

Mit WebADM müssen Sie nicht von heute auf morgen auf Cloud-IAMs verzichten. Es arbeitet mit Microsoft Entra ID, Okta, Google Workspace und anderen Cloud-Anbietern zusammen, legt aber die Authentifizierungsautorität in Ihrem Umkreis ab.

Ihre Benutzer können in Entra ID für Microsoft 365 und SaaS-Anwendungen bleiben. Aber wenn sie sich bei Ihrem VPN, Ihren Fabriksystemen, Ihrer Finanzinfrastruktur oder Ihren kritischen Anwendungen authentifizieren, läuft diese Authentifizierung über Ihre lokale WebADM-Bereitstellung.

Die IAMs in der Cloud werden zu föderierten Quellen und nicht zu Kontrollinstanzen. Sie nehmen ihre Dienste dort in Anspruch, wo es sinnvoll ist, sind aber operativ nicht von ihrer Verfügbarkeit oder der Einhaltung ausländischer Rechtsordnungen abhängig.

Wenn die externe Verbindung unterbrochen wird

Diese Architektur ist für das Szenario konzipiert, für das europäische Entscheidungsträger jetzt planen müssen: was passiert, wenn die Verbindung zu ausländischen Cloud-Diensten unterbrochen wird, sei es durch einen Cyberangriff, einen Infrastrukturausfall oder eine politische Entscheidung.

Wenn WebADM vor Ort eingesetzt wird:

- Ihre Fabriken laufen weiter

- Ihre Banken arbeiten weiter

- Ihre Krankenhäuser erhalten Zugang zu wichtigen Systemen

- Ihre Behördendienste bleiben funktionsfähig

Denn die Authentifizierung erfolgt lokal, unabhängig von externen Abhängigkeiten. Die Sicherheit wird zu einem belastbaren europäischen Aktivposten und nicht zu einer anfälligen Abhängigkeit von außen.

IV. Operative Vorteile jenseits der Souveränität

Neben der Beseitigung des Rechtsprechungsrisikos bietet die europäische Identitätsinfrastruktur vor Ort greifbare operative Vorteile.

Widerstandsfähigkeit bei möglichen Störungen durch Cloud-Anbieter

Wenn Cloud-IAM-Anbieter, die in fremden Ländern gehostet werden, ausfallen - und das tun sie regelmäßig -, sind Unternehmen, die von diesen Diensten für die Authentifizierung abhängig sind, ausgesperrt.

WebADM‘Architektur gewährleistet Kontinuität, wenn Cloud-IAM-Anbieter nicht mehr verfügbar sind. Durch die lokale Passwortsynchronisation und das föderierte Identitätsmanagement können Unternehmen ihre Authentifizierungsfunktionen auch bei transatlantischen Verbindungsausfällen oder Ausfällen von Cloud-Diensten aufrechterhalten. VPN-Zugang, Netzwerkauthentifizierung und kritische Systeme funktionieren weiterhin mit lokal verwalteten Anmeldeinformationen und MFA-Flows, unabhängig von der Verfügbarkeit externer Cloud-IAM-Anbieter.

Dieses “ausfallsichere” Design bedeutet, dass Fabriken, Banken und öffentliche Dienste nicht durch den Betriebsstatus fremder Cloud-Anbieter in Geiselhaft genommen werden. Sicherheit wird zu einem unabhängigen Vermögenswert und nicht zu einer anfälligen Abhängigkeit.

Effiziente Migration durch Token-Portabilität

Eine der versteckten Kosten von IAM-Konsolidierungsprojekten ist die MFA-Neuregistrierung. Bei der Migration von Benutzern zwischen Identitätsanbietern, sei es von AD vor Ort zu Entra ID oder von Okta zu einer anderen Plattform, entstehen Unternehmen in der Regel enorme Supportkosten, da Tausende von Benutzern ihre Authentifizierungs-tokens neu registrieren müssen.

WebADM beseitigt diese Reibung durch token-Portabilität. Da MFA tokens im Meta-Verzeichnis von WebADM gespeichert und verwaltet werden und nicht in individuellen IAMs, behalten Benutzer ihre TOTP- oder FIDO tokens bei Migrationen bei. Ein Benutzer kann ohne erneute Registrierung von AD zu Entra ID oder von Okta zu Google Workspace verschoben werden, was die Auswirkungen auf die Benutzer und die Belastung des Helpdesks bei groß angelegten IAM-Transformationen erheblich reduziert.

Europäische Ökosystem-Interoperabilität

RCDevs hat WebADM auf der Grundlage offener Standards (RADIUS, LDAP, SAML, OpenID Connect) entwickelt, so dass es mit anderen europäischen Technologien kompatibel ist, die die Grundsätze der Souveränität teilen, egal ob Nextcloud für die Zusammenarbeit, europäische Cloud-Anbieter oder andere auf europäischem Boden entwickelte Lösungen.

Sie sind nicht an einen monolithischen Stack ausländischer Anbieter gebunden. Sie bauen ein modulares europäisches Technologiefundament auf, dessen Komponenten ohne systemische Unterbrechung ersetzt werden können.

V. Schlussfolgerung: Die Sicherung des Eckpfeilers des Unternehmens

Im Jahr 2026 stellt sich den europäischen Entscheidungsträgern eine einfache Frage: Wenn die Verbindung zu ausländischen Cloud-Anbietern morgen unterbrochen wird, ist Ihr Unternehmen dann noch in der Lage, seine Nutzer zu authentifizieren und seine Systeme zu betreiben?

RCDevs bietet die architektonische Grundlage, um sicherzustellen, dass die Antwort “Ja” lautet. Durch die Bereitstellung der Authentifizierungsinfrastruktur auf europäischem Boden behalten Unternehmen die operative Kontrolle, auch wenn sie Cloud-Dienste weltweit nutzen. Die Befugnis zur Authentifizierung und damit zur Gewährung oder Verweigerung des Zugangs bleibt unter der direkten Kontrolle des Unternehmens.

Echte Resilienz ist die Fähigkeit, operative Autonomie aufrechtzuerhalten, wenn die Kontinuität der Mission auf dem Spiel steht.