Schließen von Entra ID MFA-Lücken mit RCDevs OpenOTP

Schließen von Entra ID MFA-Lücken mit RCDevs OpenOTP

Die aktuelle Realität der Identität

Heutige Unternehmen nutzen eine Mischung aus SaaS-Anwendungen, Altsystemen, hybriden Workstations und Fernzugriffstools. Microsoft Entra ID (Azure AD) und Office 365 bilden das Rückgrat der meisten Cloud-Identitätsstrategien und umfassen native Multi-Faktor-Authentifizierung (MFA), FIDO2 und Conditional Access. Doch dies nicht jedes Problem der Authentifizierung und Zugangskontrolle vollständig löst Unternehmen konfrontiert sind:

- Windows-Endpunkt-Authentifizierung: Native Cloud MFA erstreckt sich nicht auf Windows-Anmeldebildschirme.

- Zugang zum Offline-Arbeitsplatz: Benutzer benötigen sichere Logins auch ohne Netzverbindung.

- Veraltete und protokollbeschränkte Systeme: RADIUS, LDAP, vor Ort befindliche Portale und Anwendungen unterstützen von Haus aus keine modernen MFA-Abläufe.

- Konsistente Durchsetzung von Richtlinien in verschiedenen UmgebungenMFA-Richtlinien in der Cloud sind leistungsfähig, vereinheitlichen aber nicht nativ die Authentifizierungskontexte von On-Premise-, Legacy- und Endgeräten.

Hier sind RCDevs WebADM und OpenOTP, einschließlich der OpenOTP-Anmeldeinformationsanbieter für Windows, Sie füllen wichtige Lücken in einer umfassenden Identitätsarchitektur.

Was RCDevs WebADM & OpenOTP lösen

WebADM ist eine webbasierte Identitätsdienstplattform verwaltet Benutzeridentitäten und steuert den Zugriff auf Systeme durch Authentifizierungsrichtlinien. Es integriert sich mit Unternehmensverzeichnissen und -anwendungen, um Authentifizierungs-Workflows zu zentralisieren, Sicherheitsrichtlinien anzuwenden und identitätsbezogene Dienste über Umgebungen hinweg zu orchestrieren.

OpenOTP Der Multi-Faktor-Authentifizierungsserver basiert auf WebADM. Er ermöglicht moderne Authentifizierungsmethoden wie FIDO2/Passkeys, Push-Benachrichtigungen, OTP, Smartcards, Magic Links und andere, die über die Policy-Engine von WebADM durchgesetzt werden.

Gemeinsam, WebADM und OpenOTP stellen eine zentrale Authentifizierungsschicht bereit das Organisationen hilft, Identitäten zu verwalten und den Zugriff auf beides zu sichern Cloud- und On-Premises-Systeme.

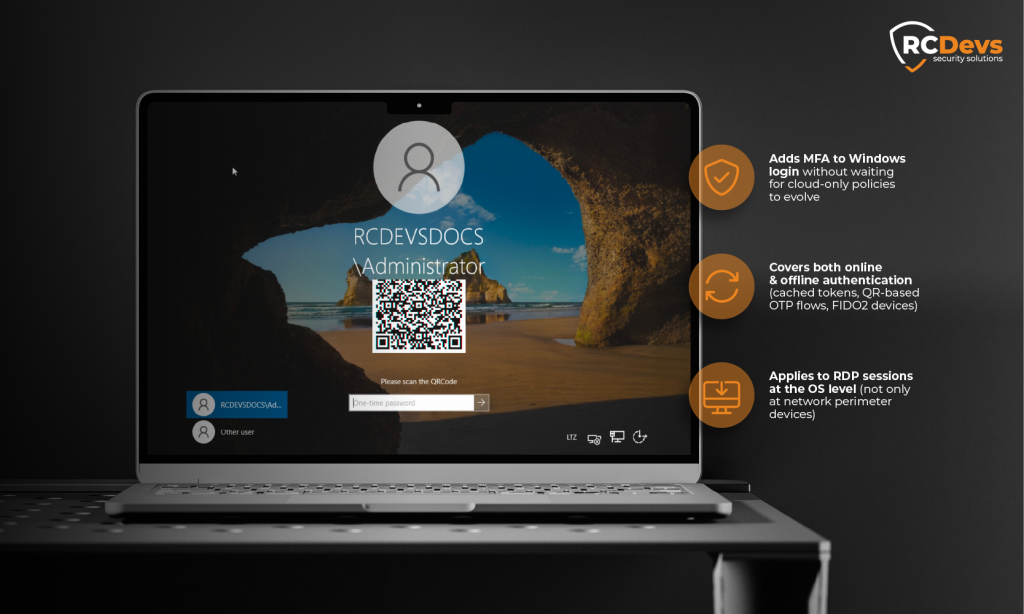

1. Ausweitung von MFA auf Windows-Anmeldung und RDP

Problem: Die Cloud-MFA von Microsoft Entra ID schützt nicht von Haus aus Anmeldungen für Windows-Arbeitsplatzrechner und Remote Desktop (RDP). Sie können MFA für den Zugriff auf Azure und Cloud-Anwendungen erzwingen, aber ein gestohlener oder schwacher lokaler Berechtigungsnachweis verschafft Ihnen immer noch Zugang zu einer Workstation oder RDP-Sitzung.

RCDevs Lösung: Das OpenOTP-Anmeldeinformationsanbieter für Windows integriert OpenOTP in den Windows Authentifizierungs-Stack. Es fügt sich in den Windows Credential Provider-Mechanismus ein, so dass Benutzer eine OpenOTP MFA-Prüfung (OTP, Push, FIDO2, Smartcard, etc.) während der Windows-Domänen- oder lokalen Anmeldung durchführen müssen.

Damit wird eine echte operative Lücke geschlossen:

- Fügt MFA zur Windows-Anmeldung hinzu ohne darauf zu warten, dass sich eine reine Cloud-Politik entwickelt

- Deckt sowohl online und offline Authentifizierung: Wenn ein Gerät nicht im Netz ist, können sich die Benutzer weiterhin mit zwischengespeicherten tokens, QR-basierten OTP-Flows oder FIDO2-Geräten authentifizieren.

- Gilt für RDP-Sitzungen, die auf der Ebene des Betriebssystems und nicht nur auf der Ebene der Geräte am Netzwerkrand geschützt sind

Diese Fähigkeit unterscheidet sich von Entra ID MFA, da sie vor Netzwerkkonnektivität mit der Cloud geschieht, die Sicherung der Endpunkt selbst.

2. Konsistente MFA über Cloud- und Legacy-Protokolle hinweg

Problem: Entra ID MFA eignet sich hervorragend für SSO und Conditional Access in Cloud-Anwendungen, aber nicht alle Zugangspunkte im Unternehmen verstehen diese Cloud-MFA-Richtlinien oder können sie durchsetzen. Ältere LDAP-Anwendungen, reine RADIUS-Clients (z. B. VPN, NAC) oder proprietäre Anmeldeportale bieten oft keine integrierte Unterstützung für moderne MFA.

RCDevs Lösung: OpenOTP und WebADM fungieren als einheitliches MFA-Backend:

- RADIUS-Brücke: ermöglicht es herkömmlichen RADIUS-basierten Systemen, MFA (OTP, Push, FIDO2) ohne native Unterstützung durchzusetzen.

- LDAP-Integration: fängt die herkömmliche LDAP-Bind-Authentifizierung ab und erweitert sie um MFA-Herausforderungen.

- WebAuthn/FIDO2 nicht nur in der Cloud, sondern in allen Web- und Endpunktkontexten unterstützt.

Das bedeutet, dass eine Organisation Folgendes haben kann eine MFA-Entscheidungsmaschine, WebADM/OpenOTP, das sowohl Cloud- (über Federation/EAM) als auch Nicht-Cloud-Authentifizierungsströme speist und so Konsistenz und eine einfachere Richtlinienverwaltung gewährleistet.

3. Verbesserte Azure/Entra ID-Integration

Problem: Native MFA in Entra ID unterliegt den Einschränkungen der Microsoft-Implementierung und -Schnittstelle. Richtlinien für bedingten Zugriff sind leistungsstark, können aber nicht immer komplexe Authentifizierungsanforderungen für hybride und ältere Zugriffsoberflächen ausdrücken.

RCDevs Lösung: Entra ID unterstützt Externe Authentifizierungsmethoden (EAM) wo die MFA-Entscheidung an einen dritten Identitätsanbieter delegiert wird. RCDevs kann als dieser Anbieter fungieren und Authentifizierungsmethoden (z. B. OTP, FIDO2) an Entra ID zurückgeben. Dies ermöglicht Organisationen:

- Verwenden Sie ihre eigene MFA-Entscheidungslogik und -politik bei gleichzeitiger Verwendung von Entra ID für die Zugangsverwaltung.

- Beibehaltung konsistenter Authentifizierungsabläufe, unabhängig davon, ob sich Benutzer bei Cloud-Anwendungen oder On-Premise-Systemen anmelden

- Synchronisieren Sie Cloud-Verzeichnisobjekte mit WebADM, um eine konsistente Identitätsbehandlung und Richtlinienanwendung in verschiedenen Umgebungen zu gewährleisten. (RCDevs | Dokumentationszentrum)

Dieser Ansatz erhöht die Flexibilität. Sie sind nicht an die MFA-Implementierung eines einzigen Anbieters für alle Authentifizierungskontexte gebunden.

4. Vorteile in Bezug auf Betrieb und Sicherheit

RCDevs-Komponenten sind zwar nicht direkt an Cloud-Anbieter gebunden, bieten aber dennoch greifbare Vorteile:

- Inline token-Registrierung bei der ersten Windows-Anmeldung: verringert die Reibungsverluste bei der Bereitstellung, da die Benutzer MFA tokens ohne separate Portale registrieren können.

- Unterstützung für Offline-Anmeldung: wichtig für mobile Mitarbeiter oder abgelegene Standorte ohne Internetanschluss.

- Mehrere AuthentifizierungsmethodenOTP, Push, FIDO2/Passkeys, Smartcards und vieles mehr, alles verwaltet von einer zentralen Policy Engine.

Diese Funktionen ergänzen die Cloud-Kontrollen von Entra ID, indem sie Folgendes abdecken Szenarien, in denen Cloud MFA nicht direkt beteiligt oder sichtbar ist, wie z. B. Zugriff auf Arbeitsstationen, Offline-Nutzung oder veraltete Netzwerkprotokolle.

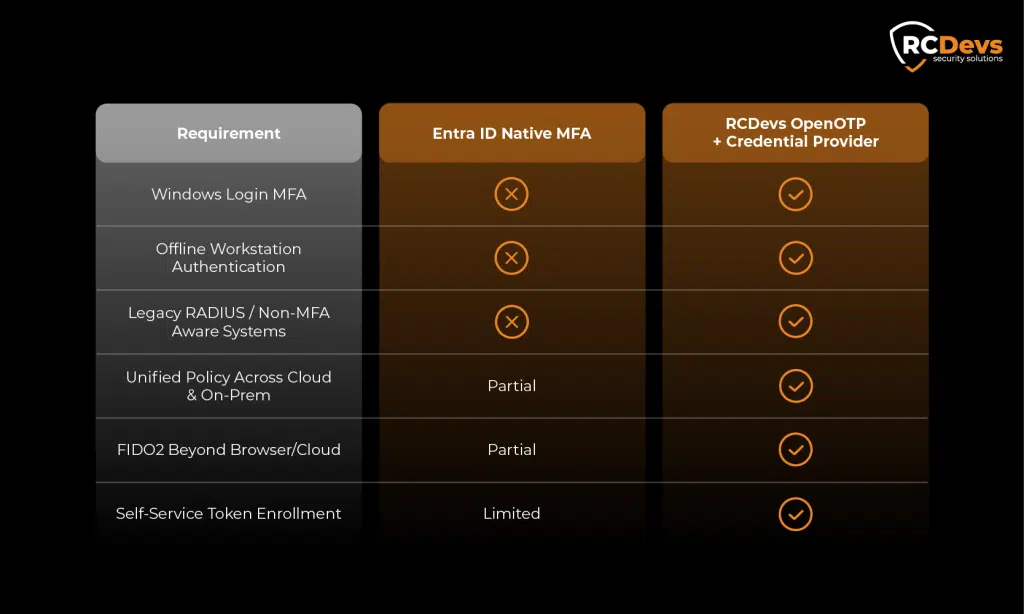

Warum Sie RCDevs behalten sollten, auch wenn Sie Entra ID MFA verwenden

Microsoft Entra ID bietet eine hervorragende Cloud-Authentifizierung und Richtlinien für den bedingten Zugriff, deckt aber allein nicht das gesamte Spektrum der Zugriffspunkte in Unternehmen ab:

Durch die Beibehaltung einer RCDevs IAM/MFA-Schicht können Unternehmen:

- Ausweitung der starken Authentifizierung auf Orte, die von Cloud-Richtlinien nicht erreicht werden

- Konsistente Kontrollen auch offline beibehalten

- Integration moderner Methoden in bestehende und hybride Zugangspunkte

- Vermeiden Sie eine Fragmentierung zwischen Cloud-MFA und On-Premise-Authentifizierung

Eine umfassendere Identitätsarchitektur

Beim modernen Identitäts- und Zugriffsmanagement geht es nicht mehr nur um Cloud-Anmeldebildschirme. Unternehmen müssen Endpunkte, Netzwerke, Legacy-Systeme und hybride Umgebungen sichern, ohne die Konsistenz der Richtlinien oder die Benutzerfreundlichkeit zu beeinträchtigen.

RCDevs WebADM und OpenOTP, insbesondere der Windows Credential Provider, schließen Authentifizierungslücken, die die nativen Kontrollen von Entra ID nicht abdecken, wie z. B. Windows-Anmeldung, Offline-Zugriff und ältere Protokolle. Beim Einsatz vor Ort, WebADM kann auch als unabhängige Authentifizierungsinstanz fungieren, so dass sich die Benutzer auch bei Ausfällen der Cloud-Identität weiterhin authentifizieren können. oder Konnektivitätsausfälle. In Kombination mit Entra ID bietet dieser Ansatz konsistente Authentifizierungsrichtlinien für Endgeräte, Legacy-Systeme und Cloud-Dienste und reduziert gleichzeitig die Abhängigkeit von einer einzigen Identitätskontroll-Ebene.