Zero-Trust-Sicherheitsmodell

Implementieren eines Zero-Trust-Sicherheitsmodells für effektiven Datenschutz

Das Zero-Trust-Modell ist ein Framework für Informationssicherheit, das in den letzten Jahren immer beliebter wurde. Es bezieht sich auf das Prinzip, standardmäßig nichts innerhalb oder außerhalb des Netzwerkperimeters zu vertrauen. Stattdessen erfordert es eine Überprüfung aller Benutzer und Geräte, die versuchen, auf das Netzwerk zuzugreifen. Dieser Ansatz trägt dazu bei, die Angriffsfläche zu reduzieren und die allgemeine Sicherheitslage zu verbessern.

Ursprünge von Zero Trust

Der Begriff Zero Trust wurde erstmals 2010 von Forrester Research geprägt, das Konzept geht jedoch auf das von Google entwickelte BeyondCorp-Projekt zurück. Das Projekt zielte darauf ab, die Herausforderungen herkömmlicher Perimeter-basierter Sicherheitsmodelle anzugehen, bei denen der Zugriff auf Ressourcen darauf beschränkt war, ob sich ein Benutzer innerhalb des Unternehmensnetzwerks befand oder nicht. BeyondCorp versuchte, sich von diesem Modell zu lösen und sich stattdessen auf identitätsbasierte Zugriffskontrollen zu konzentrieren, die es Mitarbeitern ermöglichten, von jedem Gerät und überall auf der Welt auf Ressourcen zuzugreifen, solange sie ihre Identität nachweisen konnten.

Das Konzept erhielt weiteren Auftrieb durch die Veröffentlichung von NIST SP 800-207 im Jahr 2020, die die ersten umfassenden Bundesrichtlinien für eine Zero-Trust-Architektur enthielt. Laut einer Studie von Gartner aus dem Jahr 2023 setzen 61% der Unternehmen aktiv Zero-Trust-Strategien ein, wobei der Markt bis 2026 voraussichtlich $51,6 Milliarden erreichen wird. Der Ansatz hat sich von Googles ursprünglichem identitätszentrierten Modell zu einem breiteren Rahmen entwickelt, der auch Secure Access Service Edge (SASE) und Zero Trust Network Access (ZTNA) Architekturen umfasst.

Wie implementiert man das Zero-Trust-Modell?

Die Implementierung eines Zero-Trust-Modells erfordert einen systematischen Ansatz. Hier sind die wichtigsten Schritte:

- Identifizieren Sie kritische Daten und Systeme, die geschützt werden müssen.

- Definieren Sie die Zugriffsrichtlinien für jeden Benutzer und jedes Gerät.

- Verwenden Sie die Multi-Faktor-Authentifizierung (MFA), um die Benutzer- und Geräteidentität zu überprüfen.

- Wenden Sie das Prinzip der geringsten Rechte an, was bedeutet, dass Sie Benutzern das Mindestmaß an Zugriff gewähren, das zur Erfüllung ihrer Aufgaben erforderlich ist.

- Überwachen Sie die Netzwerkaktivität in Echtzeit, um potenzielle Bedrohungen zu identifizieren.

- Überprüfen und verfeinern Sie die Zugriffsrichtlinien kontinuierlich auf der Grundlage des Benutzer- und Geräteverhaltens.

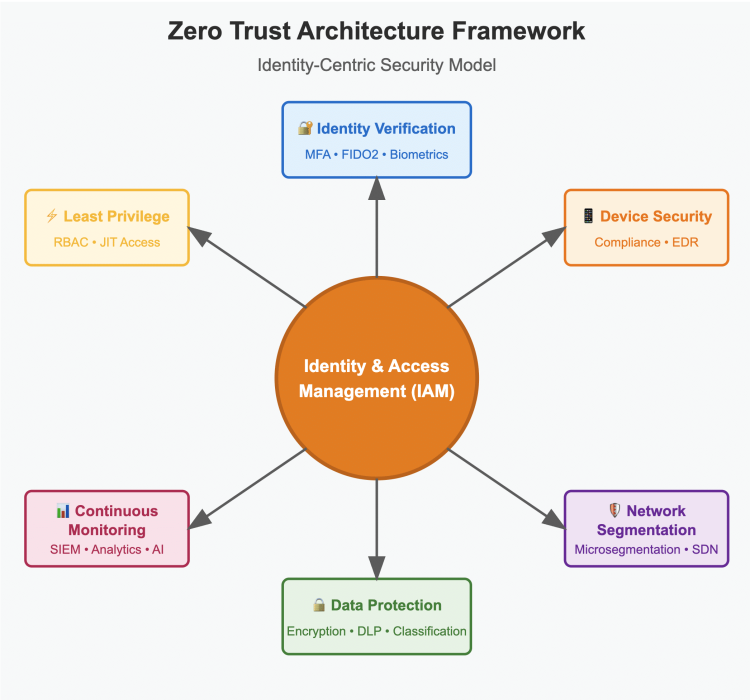

Was sind die Schlüsselkomponenten von Zero Trust?

- Identitäts- und Zugriffsverwaltung (IAM): Dies beinhaltet die Überprüfung der Identität von Benutzern und Geräten, die versuchen, auf Ressourcen zuzugreifen, und die Gewährung des Zugriffs nur für diejenigen mit der entsprechenden Autorisierungsebene (im Folgenden detailliert beschrieben).

- Netzwerksegmentierung: Dazu gehört die Aufteilung des Netzwerks in kleinere Segmente mit jeweils eigenen Sicherheitskontrollen und Zugriffsrichtlinien. Dies verringert das Risiko einer seitlichen Bewegung durch Angreifer, falls ein Segment verletzt wird.

- Endgerätesicherheit: Dazu gehört die Sicherung aller Endpunkte, einschließlich Laptops, Desktops, Server und mobiler Geräte, mit geeigneten Sicherheitskontrollen wie Firewalls, Antivirensoftware und Systemen zur Erkennung und Verhinderung von Eindringlingen.

- Geringstes Privileg: Das bedeutet, Benutzern das für die Ausführung ihrer Aufgaben erforderliche Mindestmaß an Zugriff zu gewähren und den Zugriff auf vertrauliche Ressourcen auf diejenigen zu beschränken, die ihn benötigen.

- Kontinuierliche Überwachung: Überwachung der Netzwerkaktivität in Echtzeit, um Sicherheitsbedrohungen zu erkennen und darauf zu reagieren, sobald sie auftreten.

Überlegungen zur technischen Architektur

Erfolgreiche Zero-Trust-Implementierungen erfordern die sorgfältige Berücksichtigung mehrerer technischer Faktoren:

- Stapel zur Identitätsüberprüfung: Mehrschichtige Authentifizierung, die FIDO2/WebAuthn-Hardware tokens, risikobasierte Authentifizierungs-Engines und verhaltensbiometrische Daten für eine kontinuierliche Benutzerüberprüfung kombiniert

- Politische Entscheidungspunkte (PDP): Zentralisierte Engines, die Zugriffsanfragen anhand dynamischer Richtlinien unter Berücksichtigung von Benutzerkontext, Gerätestatus, Anwendungsempfindlichkeit und Bedrohungsdaten auswerten

- Software-Defined Perimeters (SDP): Mikrosegmentierung durch softwaredefinierte Netzwerk- (SDN) und Netzwerkfunktionsvirtualisierungs- (NFV) Technologien

- Integration des Schutzes vor Datenverlust (DLP): Echtzeit-Datenklassifizierungs- und -Schutzmechanismen, die Berechtigungen auf der Grundlage der Empfindlichkeit des Inhalts und der Benutzerprivilegien anpassen

Herausforderungen bei der Umsetzung und bewährte Praktiken

Auf der Grundlage von Unternehmensimplementierungen in Fortune-500-Unternehmen gehören zu den wichtigsten Herausforderungen:

- Integration bestehender Anwendungen: 73% von Unternehmen kämpfen mit Anwendungen, denen moderne Authentifizierungs-APIs fehlen. Zu den Lösungen gehören Anwendungsproxy-Schichten und PAM-Brücken (Privileged Access Management).

- Auswirkungen auf die Leistung: Die Echtzeit-Bewertung von Richtlinien kann zu einer Latenzzeit von 50-200 ms führen. Die Optimierung durch Edge Computing und Richtlinien-Caching reduziert dies auf unter 10 ms.

- Compliance Mapping: Die Anpassung von Zero Trust-Kontrollen an Rahmenwerke wie SOC 2 Typ II, ISO 27001 und NIST Cybersecurity Framework erfordert eine detaillierte Zuordnung von Kontrollen und eine automatische Sammlung von Nachweisen.

Industrie-Benchmarks zeigen, dass erfolgreiche Implementierungen eine 85% geringere Anzahl an Vorfällen mit seitlichen Bewegungen und eine 67% schnellere Eindämmung von Bedrohungen im Vergleich zu Perimeter-basierten Architekturen erreichen.

Die zentrale Rolle des Identitäts- und Zugriffsmanagements (IAM) im Zero-Trust-Modell

Identity and Access Management (IAM) spielt eine entscheidende Rolle im Zero-Trust-Modell. IAM ist der Prozess der Verwaltung von Benutzeridentitäten und deren Zugriff auf Ressourcen. IAM stellt sicher, dass nur autorisierte Benutzer und Geräte auf kritische Systeme und Daten zugreifen können. In einem Zero-Trust-Modell wird IAM verwendet, um die Benutzer- und Geräteidentität zu überprüfen, bevor der Zugriff gewährt wird. Dies kann durch MFA, biometrische Authentifizierung oder andere Formen der Identitätsprüfung erreicht werden.

Schlussfolgerung und nächste Schritte

Zero Trust stellt einen grundlegenden Wechsel von standortbasierten zu identitätsbasierten Sicherheitsmodellen dar, der sich branchenübergreifend bewährt hat. Unternehmen, die umfassende Zero Trust-Architekturen implementieren, berichten von einem durchschnittlichen ROI von 150% innerhalb von 24 Monaten und einem Rückgang der Sicherheitsvorfälle um 60%.

Unternehmen, die sich auf den Weg zu Zero Trust begeben, empfehlen wir, mit dem Identitäts- und Zugriffsmanagement als Basisschicht zu beginnen. RCDevs OpenOTP und WebADM bieten IAM-Funktionen auf Unternehmensniveau mit Unterstützung von FIDO2, risikobasierter Authentifizierung und umfassender Audit-Protokollierung, die für die Einhaltung von Zero Trust erforderlich sind.

FAQ

Was ist Zero Trust und wie unterscheidet es sich von traditionellen Sicherheitsmodellen?

Wie fügt sich Zero-Trust-Sicherheit in andere Sicherheitsmodelle und Frameworks ein?

Sind RCDevs-Produkte mit dem „Zero Trust“-Ansatz kompatibel?

- Identitäts- und Zugriffsverwaltung: OpenOTP und WebADM bieten eine starke Authentifizierung und Identitätsprüfung durch eine Reihe von Methoden, darunter Einmalpasswörter, Push-Benachrichtigungen und biometrische Faktoren. Dadurch wird sichergestellt, dass nur autorisierte Benutzer auf Ressourcen zugreifen können, was dem Zero-Trust-Ansatz entspricht.

- Geringstes Privileg: OpenOTP und WebADM unterstützen rollenbasierte Zugriffskontrollen, die es Administratoren ermöglichen, Zugriffsrechte basierend auf der Mindestzugriffsebene zuzuweisen, die zum Ausführen bestimmter Jobfunktionen erforderlich ist. Dadurch wird das Risiko eines unbefugten Zugriffs auf sensible Ressourcen verringert.

- Kontinuierliche Überwachung: OpenOTP und WebADM bieten Echtzeit-Überwachung und -Protokollierung von Benutzeraktivitäten, einschließlich fehlgeschlagener Authentifizierungsversuche, erfolgreicher Anmeldungen und anderer Sicherheitsereignisse. Auf diese Weise können Administratoren Sicherheitsbedrohungen erkennen und darauf reagieren, sobald sie auftreten.

- Netzwerksegmentierung: OpenOTP und WebADM können mit anderen Sicherheitslösungen integriert werden, um eine Netzwerksegmentierung zu implementieren, die dazu beiträgt, die laterale Bewegung von Angreifern im Falle einer Verletzung einzuschränken.

- Einhaltung: OpenOTP und WebADM sind mit einer Reihe von regulatorischen Anforderungen konform, darunter GDPR, HIPAA und PCI DSS. Dadurch wird sichergestellt, dass nur autorisierte Benutzer auf sensible Daten zugreifen können, was dem Zero-Trust-Ansatz entspricht.

Was sind die größten Herausforderungen bei der Umsetzung von Zero Trust?

- Komplexität der Integration von Altsystemen - Älteren Anwendungen mangelt es möglicherweise an modernen Authentifizierungsfunktionen, so dass sie umfassend aktualisiert oder ersetzt werden müssen.

- Überlegungen zur Benutzerfreundlichkeit - Ausgleich von Sicherheit und Produktivität durch nahtlose Authentifizierungsabläufe ohne Reibungsverluste

- Organisatorisches Veränderungsmanagement - Erforderlich ist ein kultureller Wandel vom vertrauensbasierten zum überprüfungsbasierten Denken in allen Abteilungen.

- Kosten und Ressourcenbedarf - Umfassende Identitätsinfrastruktur, Netzwerksegmentierung und Tools zur kontinuierlichen Überwachung erfordern erhebliche Investitionen

- Qualifikationsdefizite in Sicherheitsteams - Bedarf an Fachwissen in den Bereichen Identitätsmanagement, Mikrosegmentierung und Verhaltensanalytik

Wie messen Sie den Reifegrad und den Erfolg von Zero Trust?

- Abdeckung der Identitätsüberprüfung - Prozentsatz der Nutzer und Geräte mit MFA- und Verhaltensanalyse-Implementierung

- Tiefe der Netzsegmentierung - Granularität von Mikroperimetern und Möglichkeiten zur Verhinderung seitlicher Bewegungen

- Umfang des Datenschutzes - Klassifizierung und Verschlüsselung von sensiblen Informationen in allen Systemen

- Umfassende Überwachung - Echtzeit-Transparenz und automatische Reaktionsmöglichkeiten auf Bedrohungen

- Automatisierungsgrad der Politik - Weniger manuelle Zugangsentscheidungen und automatische Durchsetzung von Richtlinien

Welche Branchen profitieren am meisten von der Einführung von Zero Trust?

- Finanzdienstleistungen - Verbesserter Schutz von sensiblen Finanzdaten und Einhaltung von Vorschriften wie PCI DSS und SOX

- Gesundheitspflege - Schutz von Patientendaten (HIPAA-Konformität) bei gleichzeitiger Ermöglichung eines sicheren Fernzugriffs für medizinisches Fachpersonal

- Staatliche Stellen - Sicherung von Verschlusssachen und kritischen Infrastrukturen durch Zugangskontrollen auf Verteidigungsniveau

- Technologieunternehmen - Schutz von geistigem Eigentum und Kundendaten bei gleichzeitiger Unterstützung verteilter Entwicklungsteams

- Herstellung - Sicherung von Netzwerken der Betriebstechnik (OT) und industriellen Kontrollsystemen vor Cyber-Bedrohungen

- Bildung - Schutz von Studentendaten und Forschungsergebnissen bei gleichzeitig flexiblem Zugang für Studenten und Dozenten an mehreren Standorten

Wie unterstützt Zero Trust Fernarbeit und Cloud-Migration?

- Befähigung zur Fernarbeit - Sicherer Zugriff von jedem Standort und Gerät durch identitätsbasierte Verifizierung anstelle von VPN-Verbindungen

- Vorteile der Cloud-Migration - Konsistente Sicherheitsrichtlinien für lokale und Cloud-Ressourcen mit Zugriffsentscheidungen auf der Grundlage von Benutzeridentität, Gerätevertrauen und Anwendungsempfindlichkeit

- Hybride und Multi-Cloud-Unterstützung - Einheitliche Zugangskontrollen und kontinuierliche Überwachung der Einhaltung von Vorschriften, unabhängig davon, wo die Ressourcen gehostet werden

- Standortunabhängigkeit - Sicherheitsrichtlinien folgen den Nutzern und Daten, anstatt an bestimmte Netzwerkstandorte gebunden zu sein

Wie hoch ist der ROI und die Kostenstruktur der Zero Trust-Implementierung?

Kostensenkungen:

- Geringere Kosten bei Verstößen - Laut IBM belaufen sich die durchschnittlichen Kosten für Datenschutzverletzungen auf $4,45 Mio.

- Geringere Kosten für die VPN-Infrastruktur - Wegfall von komplexem VPN-Management und Hardware

- Rationalisierte Zugangsverwaltung - Automatisierte Durchsetzung von Richtlinien reduziert den Verwaltungsaufwand

- Schnelleres sicheres Onboarding - Automatisierte Identitätsbereitstellung und Zugriffskontrolle

- Reduzierung der Helpdesk-Tickets - Weniger zugangsbezogene Probleme und Passwortrücksetzungen

- Verbesserte Effizienz der Konformitätsprüfung - Automatisierte Berichterstattung und kontinuierliche Überwachung der Einhaltung von Vorschriften

- Plattformen zur Identitätsverwaltung - Kerninfrastruktur für Authentifizierung und Autorisierung

- Werkzeuge zur Netzwerksegmentierung - Mikro-Segmentierung und Punkte zur Durchsetzung von Richtlinien

- Sicherheitslösungen für Endgeräte - Gerätekonformität und Funktionen zur Erkennung von Bedrohungen

- Ausbildung und Fachwissen des Personals - Schulung des Sicherheitsteams und Änderungsmanagement