Mobile Authentifizierung für Unternehmenssicherheit

Mobile Authentifizierung für Unternehmenssicherheit

Was ist mobile Authentifizierung für Unternehmen?

Mobile Authentication for Enterprise bietet sicheren Zugriff für Websites, VPNs, Citrix, Cloud-Apps, Windows, Linux, SAML, OpenID, Wifi und vieles mehr.

Ein Authentifikator-App wird auf Ihrem Smartphone installiert und erzeugt jedes Mal, wenn der Benutzer versucht, sich mit einer MFA-fähigen Anwendung anzumelden, eine Zeichenfolge aus 6-8-stelligen Codes. Sie müssen den generierten Code einsetzen, um auf die Daten oder die Anwendung zuzugreifen.

Authenticator Apps werden verwendet, um sich selbst und die Unternehmen vor Passwortdiebstahl und anderen Arten von Cyberangriffen wie Datenschutzverletzungen zu schützen. Außerdem hilft es, regulatorische Anforderungen wie die DSGVO zum Schutz sensibler Daten einzuhalten.

Wie funktionieren Authentifizierungs-Apps?

Im Allgemeinen arbeiten die Authentifikator-Apps mit einem gemeinsamen geheimen Schlüssel, der dem Server und der Authentifikator-App bekannt ist.

Sobald der Benutzer die Anwendung herunterlädt:

1) Ein QRCode wird vom Server generiert, der die Token-Informationen enthält (Token-Typ, dh TOTP, HOTP, OCRA, den Schlüsselalgorithmus, den geheimen Schlüssel und das Schlüsselformat, das Ablaufdatum des Tokens usw.). Basierend auf diesen Informationen generiert die Authenticator-App gültige Einmalige Passwörter.

2) Der Benutzer kann dann seinen Token registrieren, indem er den QRCode über die Authentifikator-Anwendung scannt.

Dieselben Informationen werden auf der Seite des OTP-Servers für diesen Benutzer registriert, sodass der Server das vom Token generierte und vom Benutzer während der Anmeldung bereitgestellte OTP validieren kann.

Wie funktioniert die Push-Authentifizierung?

Nach der Registrierung des Tokens folgt die App dem gleichen Mechanismus wie oben.

Der Hauptunterschied bei der Push-Authentifizierung besteht darin, dass das Mobiltelefon während des Registrierungszwecks dem Server mit zusätzlichen Informationen wie der mobilen Push-ID antwortet, die pro Gerät eindeutig ist und es dem Authentifizierungsanbieter ermöglicht, „Push-Benachrichtigungen“ auf dem Zielgerät zu senden.

Wenn ein Anmeldevorgang für einen Benutzer gestartet wird:

1) Eine Benachrichtigung wird an sein Gerät gesendet.

2) Der Benutzer klickt auf die Benachrichtigung, die Authentifikator-Anwendung wird geöffnet und der Benutzer wird dann aufgefordert, die auf einem System/Anwendung eines Drittanbieters anstehende Authentifizierungsanfrage zu genehmigen oder abzulehnen.

3) Durch Anklicken der Schaltfläche „Genehmigen“ wird der aktuelle OTP-Code automatisch abgeholt und an den OTP-Server gesendet.

4) Der Server validiert das OTP, das durch die mobile Antwort bereitgestellt wird (genehmigen), und dann wird der Benutzer authentifiziert.

Wenn der Benutzer die Authentifizierungsanfrage ablehnt, wird das OTP nicht an das Authentifizierungs-Backend weitergeleitet, der Server kann den OTP-Code nicht validieren und dann wird der Authentifizierungsversuch auf dem System/der Anwendung des Drittanbieters abgelehnt.

Hinweis: Authenticator-Apps sind in keiner Weise an Ihre SIM-Karte oder Telefonnummer gebunden, und das ist auch gut so.

RCDevs – Kostenlose App zur mobilen Authentifizierung

Der OpenOTP-Authentifizierungsserver von RCDevs bietet das fortschrittlichste Benutzerauthentifizierungssystem, das eine einfache Registrierung mit QR-Code-Scan, Software-Token basierend auf OATH-Standards und Genehmigen/Verweigern der Anmeldung mit Push-Benachrichtigungen unterstützt.

Eine vollständige Dokumentation zur Installation und Konfiguration finden Sie unter prüfen diese.

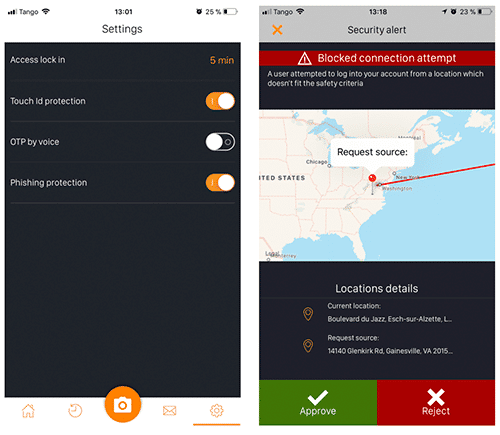

Wenn Sie sich in der OpenOTP Token-Anwendung befinden, können einige Einstellungen im Konfigurationsmenü vorgenommen werden:

- Zugangssperre: Dies ist die Zeit, nach der Sie nach Ihrem Passwort gefragt werden, um die Anwendung zu entsperren.

- Biometrischer Schutz: Anstatt einen Passcode zum Entsperren der Anwendung zu verwenden, können Sie die auf Ihrem Telefon verfügbare biometrische Funktion (Touch ID oder Face ID) verwenden.

- OTP per Stimme: Der OTP-Code wird buchstabiert.

- Phishing-Schutz: Der Phishing-Schutz verwendet Ihren Standort, um Phishing-Angriffe zu verhindern. Wenn ein Phishing-Angriff vermutet wird, werden Sie von der OpenOTP Token-Anwendung mit einem Bildschirm wie unten angezeigt.

Mit der Mobile Authentication App/ OpenOTP Token von RCDevs können Sie Ihr Unternehmen mit starker Authentifizierung absichern und Digitale Unterschrift, die rechtsverbindlich ist.